Последовательное соединение проводников – законы, определение, схема с формулами

4.7

Средняя оценка: 4.7

Всего получено оценок: 87.

4.7

Средняя оценка: 4.7

Всего получено оценок: 87.

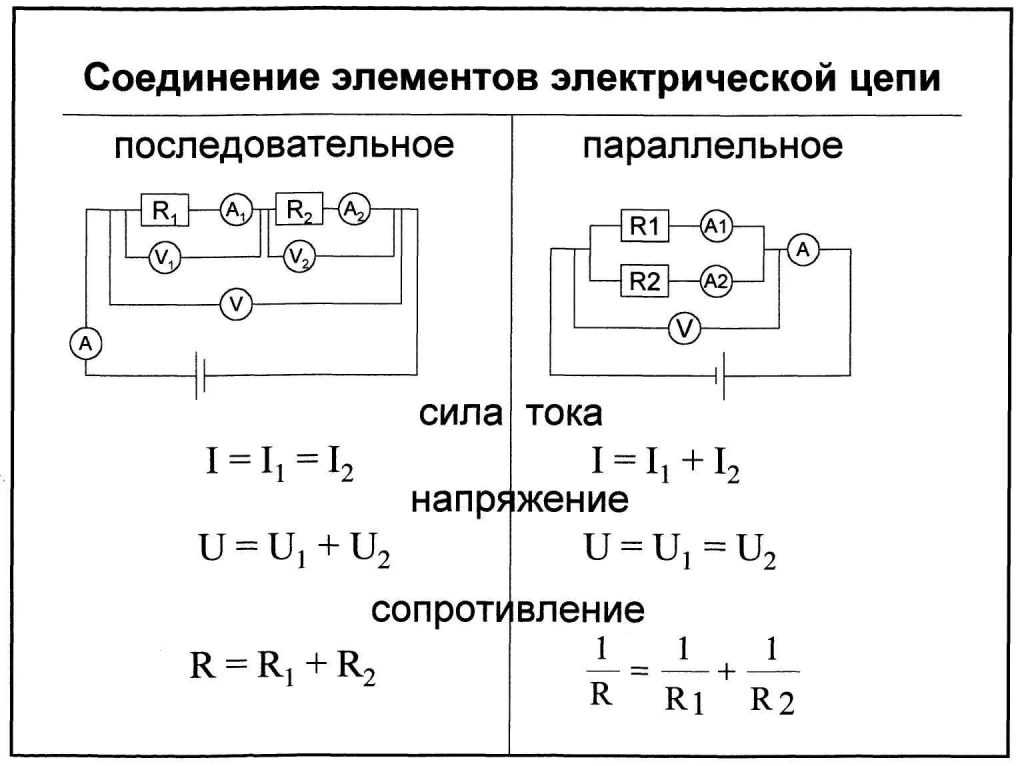

Электрические схемы (цепи) разрабатывают для преобразования электрической энергии от аккумулятора постоянного (или переменного тока) в напряжение нужной величины, формы или частоты. Для этого используются различные электронные компоненты (резисторы, конденсаторы, индуктивности, трансформаторы и т.д.). Все эти элементы имеют различные сопротивления. Чаще всего встречаются параллельное или последовательное соединения. Далее будем говорить о последовательном соединении проводников.

Сопротивление или резистор

На электрических схемах все элементы имеют свои символические обозначения. Элемент, который используется в схемах для ограничения электрической мощности с помощью регулирования силы тока называется сопротивлением или резистором (англ. слово resistor — сопротивление) и изображается в виде прямоугольника (в России и Европе), либо “кусочка пилы” (в США). Величина рабочих резисторов зависит от их сопротивления, которое измеряется в омах — единицах, получивших свое название в честь немецкого естествоиспытателя Георга Симона Ома.

слово resistor — сопротивление) и изображается в виде прямоугольника (в России и Европе), либо “кусочка пилы” (в США). Величина рабочих резисторов зависит от их сопротивления, которое измеряется в омах — единицах, получивших свое название в честь немецкого естествоиспытателя Георга Симона Ома.

Для проектирования и расчета электрических цепей применяется формула закона Ома:

$$R={U \over I}$$

где:

R — сопротивление, Ом;

U — напряжение, В;

I — сила тока в амперах, А.

Напряжение и ток измеряются с помощью приборов — вольтметра и амперметра. Прибор, которым измеряют значения сопротивлений резисторов, называется омметром.

Что такое последовательное соединение

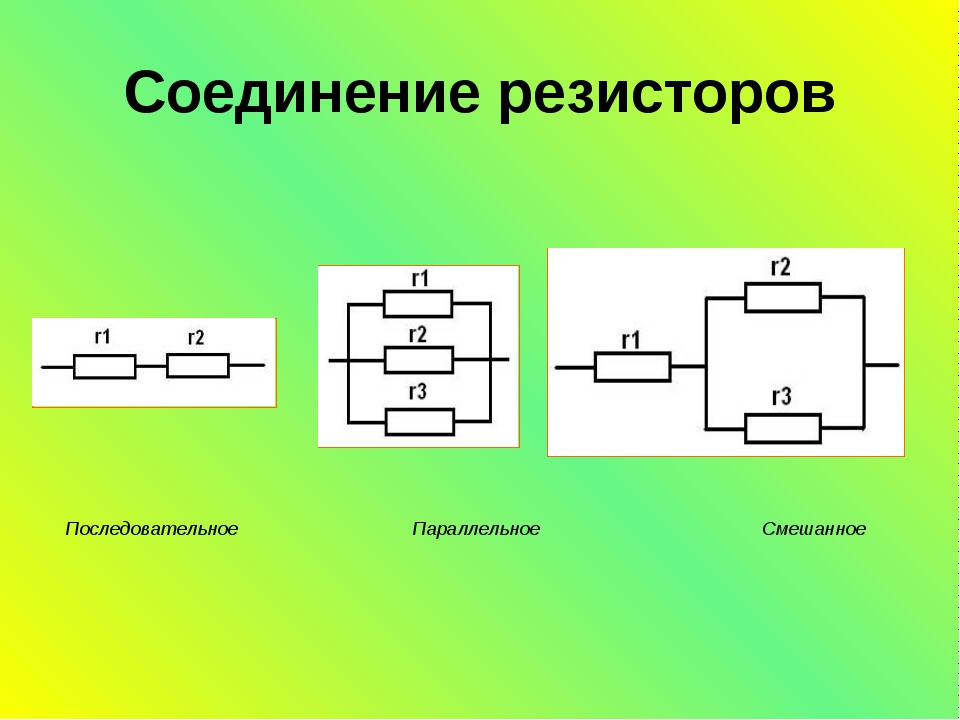

Если взять два резистора R1 и R2 и соединить их друг за другом, то это и будет последовательное соединение.

Рис. 2. Схема последовательного соединения двух резисторовРезисторы соединяют между собой проводами, сопротивление которых очень мало (обычно это медные провода), и им можно пренебречь.

Определение общего сопротивления цепи из двух резисторов

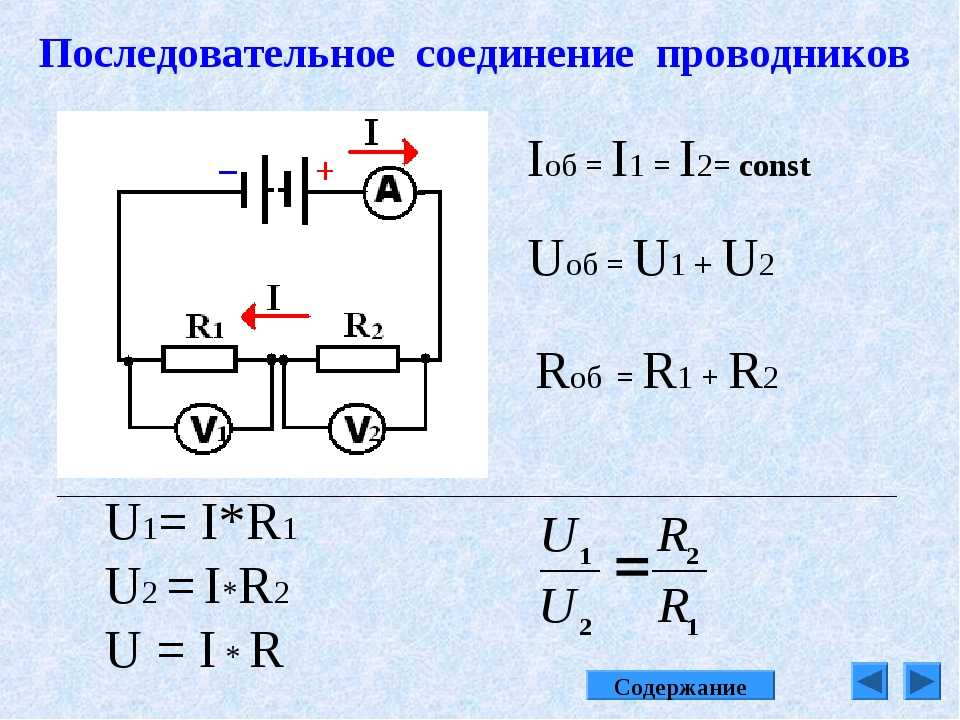

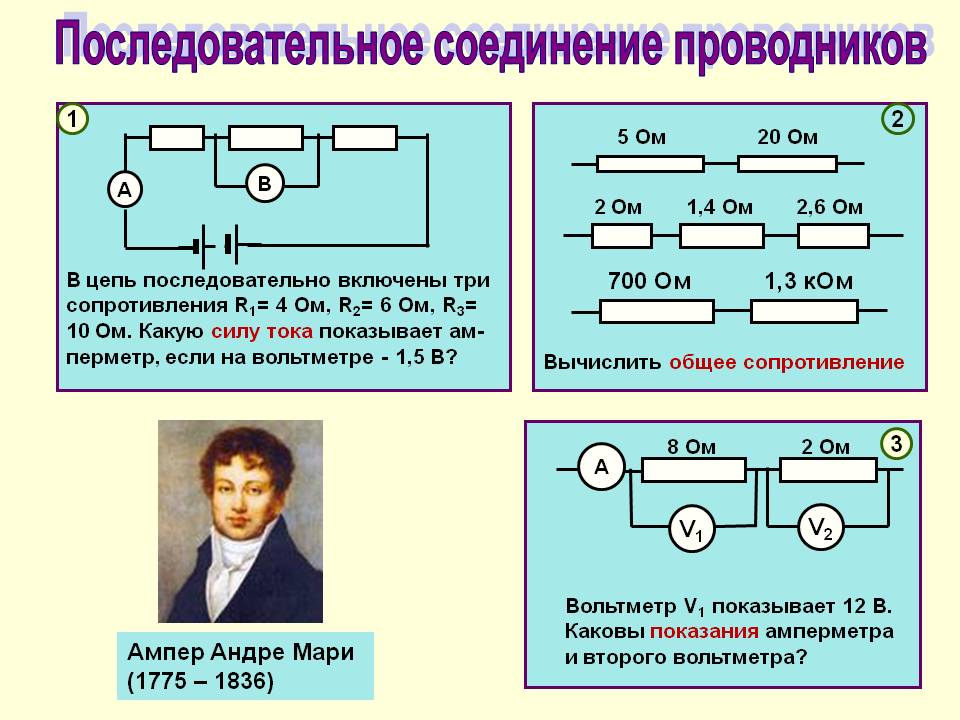

Если подключить напряжение U к левому концу R1 и правому концу R2, то в этой замкнутой цепи потечет ток I, величина которого одинакова для обоих резисторов. Падение напряжений U1 и U2 на сопротивлениях согласно закону Ома будут равны:

$U_1={I * R_1}$ (1)

$ U_2={I * R_2}$ (2)

Полное напряжение U равно сумме этих напряжений:

$U={U_1 + U_2}$ (3)

Применяя закон Ома для всей цепи, можно записать:

$ U={I * R_{общ}}$ (4)

где Rобщ — общее сопротивление всей цепи. Из формул 1, 2, 3 и 4 следует, что:

$U={I * R_{общ}}={I * R_1}+{I * R_2}$ (5)

Сокращая обе части уравнения на I, получим:

$R_{общ} =R_1+R_2$

Последовательное соединение большого числа резисторов

Если последовательно соединить N резисторов — R1,R2… RN, то, пользуясь вышеприведенными соображениями и формулами (1) – (5), можно получить выражение для величины общего сопротивления такой цепи RN:

$R_N = R_1+ R_2 +…+ R_N$ (6)

Таким образом, можно сформулировать общее правило: при последовательном соединении нескольких резисторов величина общего сопротивления цепи равна сумме сопротивлений включенных резисторов.

Если последовательно соединить N одинаковых резисторов величиной R то, пользуясь последней формулой (6), получим общее сопротивление цепи:

$R_N =N*R $

Рис. 3. Схема последовательного соединения нескольких резисторов R1,R2… RNСмешанное соединение проводников

Обычно электрические схемы представляют собой комбинацию из отдельных участков либо с параллельно соединенными проводниками, либо с последовательно соединенными. Такое соединение называют смешанным. Для расчета сопротивлений таких схем производится разбивка цепи на простые, составные части, которые рассчитываются отдельно, а потом складываются друг с другом.

Что мы узнали?

Итак, мы узнали законы последовательного соединения проводников (сопротивлений) в электрических цепях. Нами был получены формулы для расчетов сопротивления цепи, состоящей из двух и более резисторов.

Тест по теме

Доска почёта

Чтобы попасть сюда – пройдите тест.

Пока никого нет. Будьте первым!

Оценка доклада

4.7

Средняя оценка: 4.7

Всего получено оценок: 87.

А какая ваша оценка?

Последовательное и параллельное соединение проводников

Параллельное соединение проводников.

Последовательное и параллельное соединения в электротехнике — два основных способа соединения элементов электрической цепи. При последовательном соединении все элементы связаны друг с другом так, что включающий их участок цепи не имеет ни одного узла. При параллельном соединении все входящие в цепь элементы объединены двумя узлами и не имеют связей с другими узлами, если это не противоречит условию.

При последовательном соединении проводников сила тока во всех проводниках одинакова.

При параллельном соединении падение напряжения между двумя узлами, объединяющими элементы цепи, одинаково для всех элементов. При этом величина, обратная общему сопротивлению цепи, равна сумме величин, обратных сопротивлениям параллельно включенных проводников.

При этом величина, обратная общему сопротивлению цепи, равна сумме величин, обратных сопротивлениям параллельно включенных проводников.

Содержание

|

Последовательное соединение

При последовательном соединении проводников сила тока в любых частях цепи одна и та же:

Полное напряжение в цепи при последовательном соединении, или напряжение на полюсах источника тока, равно сумме напряжений на отдельных участках цепи:

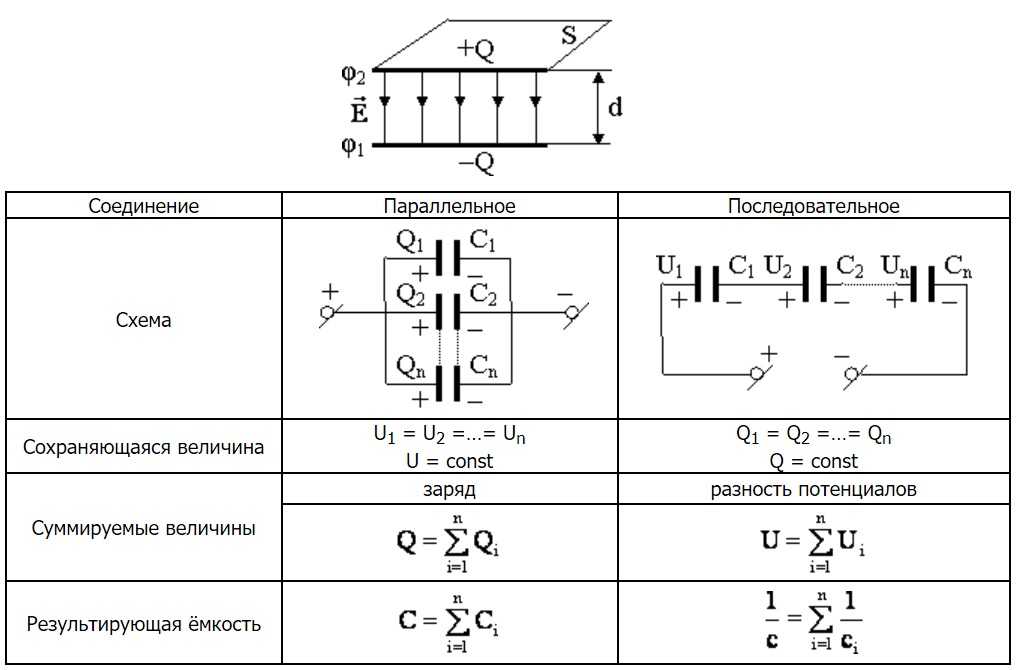

Резисторы

Катушка индуктивности

Электрический конденсатор

- .

Мемристоры

Параллельное соединение

Сила тока в неразветвленной части цепи равна сумме сил токов в отдельных параллельно соединённых проводниках:

Напряжение на участках цепи АВ и на концах всех параллельно соединённых проводников одно и то же:

Резистор

При параллельном соединении резисторов складываются величины, обратно пропорциональные сопротивлению (то есть общая проводимость складывается из проводимостей каждого резистора )

Если цепь можно разбить на вложенные подблоки, последовательно или параллельно включённые между собой, то сначала считают сопротивление каждого подблока, потом заменяют каждый подблок его эквивалентным сопротивлением, таким образом находится общее(искомое) сопротивление.

Доказательство

Так как заряд при разветвлении тока сохраняется (см. Законы Кирхгофа), то:

Из закона Ома ток через каждый резистор равен: , но разность потенциалов на всех резисторах будет одинакова, поэтому перепишем уравнение суммы токов:

Делим всё на и получаем общую проводимость , и общее сопротивление

Для двух параллельно соединённых резисторов их общее сопротивление равно: .

Если , то общее сопротивление равно:

При параллельном соединении резисторов их общее сопротивление будет меньше наименьшего из сопротивлений.

Катушка индуктивности

Электрический конденсатор

- .

Мемристоры

См. также

- Делитель напряжения

- Электрический импеданс

- Закон Ома

- Законы Кирхгофа

Ссылки

- Последовательное и параллельное соединение сопротивлений

| В этой статье не хватает ссылок на источники информации. Информация должна быть проверяема, иначе она может быть поставлена под сомнение и удалена. |

[MS-RDPBCGR]: последовательность подключения | Microsoft Узнайте

Твиттер LinkedIn Фейсбук Электронная почта

- Статья

- 6 минут на чтение

Целью последовательности подключения RDP является обмен параметры клиента и сервера, а также указать общие параметры, используемые для продолжительность соединения, так что ввод, графика и другие данные могут быть обмениваются и обрабатываются между клиентом и сервером. Последовательность подключения RDP описан на следующем рисунке. Все обмены сообщениями на этой диаграмме строго последовательны, за исключением случаев, отмеченных в последующем тексте.

Рис. 1. Последовательность подключения по протоколу удаленного рабочего стола (RDP)

Последовательность подключения можно разбить на десять отдельных фазы:

Подключение Инициация: клиент инициирует соединение, отправляя серверу сообщение класса 0. X.224 Connection Request PDU (раздел 2.2.1.1). сервер отвечает PDU подтверждения соединения X.224 класса 0 (раздел 2.2.1.2).

С этого момента все последующие данные, отправляемые между клиентом и сервером, упаковываются в протокол данных X.

224.

Блок данных (PDU) (1).

224.

Блок данных (PDU) (1).Основные настройки Exchange: обмен основными настройками между клиентом и сервером осуществляется с помощью MCS Connect Initial PDU (раздел 2.2.1.3) и MCS Подключить PDU ответа (раздел 2.2.1.4). Connect Initial PDU содержит Generic Conference Control (GCC) Conference Create Запрос, в то время как PDU Connect Response содержит Конференцию GCC Create Ответ.

Эти два пакета GCC содержат объединенные блоки данных настроек (например, основные данные, данные безопасности и сетевые данные), которые считываются клиентом и сервером.

Рис. 2. MCS Connect Initial PDU

Рисунок 3: MCS Connect Response PDU

Канал Соединение: клиент отправляет PDU MCS Erect Domain Request (раздел 2.2.1.5), за которым следует PDU запроса пользователя на присоединение MCS (раздел 2.2.1.6) для присоединения удостоверение основного пользователя в домене MCS. Сервер отвечает MCS Прикрепите PDU подтверждения пользователя (раздел 2.

2.1.7), содержащий

идентификатор пользовательского канала. Затем клиент переходит к присоединению к пользовательскому каналу,

канал ввода/вывода (I/O) и все статические виртуальные каналы (I/O и

статические идентификаторы виртуальных каналов получаются из данных, встроенных в GCC

пакетов) с использованием нескольких PDU запросов на присоединение к каналу MCS (раздел 2.2.1.8).

Сервер подтверждает каждый канал с помощью PDU подтверждения присоединения к каналу MCS (раздел 2.2.1.9).).

(RDP 4.0, 5.0, 5.1, 5.2, 6.0, 6.1, 7.0, 7.1, 8.0, 10.2, 10.3, 10.4 и 10.5

клиенты отправляют запрос на присоединение к каналу на сервер только после присоединения к каналу.

Подтверждение получения ранее отправленного запроса. RDP 8.1, 10.0 и

10.1 клиенты отправляют все запросы на присоединение к каналу на сервер в одном

для минимизации общего времени последовательности соединений.)

2.1.7), содержащий

идентификатор пользовательского канала. Затем клиент переходит к присоединению к пользовательскому каналу,

канал ввода/вывода (I/O) и все статические виртуальные каналы (I/O и

статические идентификаторы виртуальных каналов получаются из данных, встроенных в GCC

пакетов) с использованием нескольких PDU запросов на присоединение к каналу MCS (раздел 2.2.1.8).

Сервер подтверждает каждый канал с помощью PDU подтверждения присоединения к каналу MCS (раздел 2.2.1.9).).

(RDP 4.0, 5.0, 5.1, 5.2, 6.0, 6.1, 7.0, 7.1, 8.0, 10.2, 10.3, 10.4 и 10.5

клиенты отправляют запрос на присоединение к каналу на сервер только после присоединения к каналу.

Подтверждение получения ранее отправленного запроса. RDP 8.1, 10.0 и

10.1 клиенты отправляют все запросы на присоединение к каналу на сервер в одном

для минимизации общего времени последовательности соединений.)С этого момента все последующие данные, отправляемые с клиента на сервер, упаковываются в запрос на отправку данных MCS.

PDU, в то время как данные, отправляемые с сервера клиенту, упаковываются в MCS Send

PDU индикации данных. Это в дополнение к тому, что данные упаковываются X.224.

PDU данных.

PDU, в то время как данные, отправляемые с сервера клиенту, упаковываются в MCS Send

PDU индикации данных. Это в дополнение к тому, что данные упаковываются X.224.

PDU данных.Безопасность RDP Начало: Стандартные механизмы безопасности RDP (раздел 5.3) используются и действует шифрование (это определяется путем изучения данные, встроенные в пакет ответа создания конференции GCC), затем клиент отправляет PDU Security Exchange (раздел 2.2.1.10) содержащий зашифрованное 32-байтовое случайное число на сервер. Это случайное число шифруется открытым ключом сервера, как описано в разделе 5.3.4.1. (открытый ключ сервера, а также 32-байтовое случайное число, сгенерированное сервером, оба получены из данных, встроенных в ответ создания конференции GCC. пакет). Затем клиент и сервер используют два 32-байтовых случайных числа для генерировать сеансовые ключи, которые используются для шифрования и проверки целостности последующий RDP-трафик.

С этого момента все последующие Трафик RDP может быть зашифрован, а заголовок безопасности включен в данные, если действует шифрование.

(PDU информации о клиенте (раздел 2.2.1.11) и

лицензирование PDU ([MS-RDPELE]

раздел 2.2.2)

являются исключением, поскольку они всегда имеют заголовок безопасности). Охрана

Заголовок следует за заголовками X.224 и MCS и указывает,

данные зашифрованы. Даже если используется шифрование, трафик между серверами и клиентами

не всегда может быть зашифрован, а трафик клиент-сервер всегда будет

зашифровано (однако шифрование PDU лицензирования является необязательным).

(PDU информации о клиенте (раздел 2.2.1.11) и

лицензирование PDU ([MS-RDPELE]

раздел 2.2.2)

являются исключением, поскольку они всегда имеют заголовок безопасности). Охрана

Заголовок следует за заголовками X.224 и MCS и указывает,

данные зашифрованы. Даже если используется шифрование, трафик между серверами и клиентами

не всегда может быть зашифрован, а трафик клиент-сервер всегда будет

зашифровано (однако шифрование PDU лицензирования является необязательным).Безопасные настройки Exchange: Защитите данные клиента (такие как имя пользователя, пароль и файл cookie автоматического повторного подключения) отправляется на сервер с помощью PDU информации о клиенте. (раздел 2.2.1.11).

Дополнительно Автоматическое определение времени подключения: во время дополнительного автоматического определения времени подключения Этап, цель состоит в том, чтобы определить характеристики сети, такие как время задержки туда-обратно и пропускная способность канала между сервером и клиент.

Это достигается путем обмена набором PDU (указанных в

раздел 2.2.14) в течение

заранее определенный период времени с достаточным количеством данных, чтобы гарантировать, что результаты

статистически релевантно.

Это достигается путем обмена набором PDU (указанных в

раздел 2.2.14) в течение

заранее определенный период времени с достаточным количеством данных, чтобы гарантировать, что результаты

статистически релевантно.Лицензирование: Цель лицензионного обмена — передача лицензии с сервера на клиент. Клиент сохраняет эту лицензию и при последующих подключениях отправляет лицензию на сервер для проверки. Однако в некоторых случаях клиент не может быть выдана лицензия на хранение. По сути, пакеты обменивались во время Эта фаза протокола зависит от механизмов лицензирования, используемых сервер. В контексте настоящего документа предполагается, что клиент не выдается лицензия на хранение. Подробнее о расширенном лицензировании см. сценарии, происходящие на этапе лицензирования, см. в разделе 1.3 [MS-RDPELE].

Дополнительно Multitransport Bootstrapping: после того, как соединение было защищено и Фаза лицензирования завершена, сервер может начать мультитранспортные соединения ([MS-RDPEMT] раздел 1.

3).

Отправляется PDU Initiate Multitransport Request (раздел 2.2.15.1).

сервером клиенту и приводит к внеполосному созданию

мультитранспортное соединение с использованием сообщений RDP-UDP, TLS, DTLS и

мультитранспортные протоколы ([MS-RDPEMT], раздел 1.3.1).

Клиент отправляет PDU Multitransport Response (раздел 2.2.15.2)

к серверу, если не удалось установить мультитранспортное соединение или если

сервер указал поддержку Soft-Sync в мультитранспортном канале сервера

Данные (раздел 2.2.1.4.6)

3).

Отправляется PDU Initiate Multitransport Request (раздел 2.2.15.1).

сервером клиенту и приводит к внеполосному созданию

мультитранспортное соединение с использованием сообщений RDP-UDP, TLS, DTLS и

мультитранспортные протоколы ([MS-RDPEMT], раздел 1.3.1).

Клиент отправляет PDU Multitransport Response (раздел 2.2.15.2)

к серверу, если не удалось установить мультитранспортное соединение или если

сервер указал поддержку Soft-Sync в мультитранспортном канале сервера

Данные (раздел 2.2.1.4.6)Возможности Обмен: сервер отправляет набор возможностей, которые он поддерживает, клиенту в активный PDU по требованию (раздел 2.2.1.13.1). дополнительный PDU макета монитора (раздел 2.2.12.1) отправляется сервером после Demand Active PDU. Клиент отвечает на запрос Active PDU с его возможностями путем отправки Confirm Active PDU (раздел 2.2.1.13.2).

Завершение подключения: клиент и сервер обмениваются PDU, чтобы согласовать детали подключения. PDU клиент-сервер, отправляемые на этом этапе, не зависят ни от одного из PDU сервер-клиент; они могут быть отправлены одной партией при условии, что последовательность сохраняется.

PDU синхронизации клиента (раздел 2.2.1.14) отправлен после передачи Confirm Active PDU.

Клиентский контроль (сотрудничество) PDU (раздел 2.2.1.15) отправлен после передачи Client Synchronize PDU.

PDU Client Control (Request Control) (раздел 2.2.1.16) отправляется после передачи PDU Client Control (Cooperate).

необязательные PDU Persistent Key List (раздел 2.2.1.17) отправляются после передачи PDU Client Control (Request Control).

Отправлен PDU списка шрифтов (раздел 2.2.1.18) после передачи PDU Persistent Key List или, если Persistent Key List PDU не были отправлены, они отправляются после передачи Client Control (Request Управление) PDU (раздел 2.2.1.16).

PDU сервер-клиент, отправленные во время подключения Фаза завершения зависит от PDU клиент-сервер.

PDU синхронизации сервера (раздел 2.2.1.19) отправлен в ответ на подтверждение активного PDU.

PDU Server Control (Cooperate) (раздел 2.

2.1.20) отправлен

после передачи PDU синхронизации сервера.

2.1.20) отправлен

после передачи PDU синхронизации сервера.Серверный контроль (предоставленный контроль) PDU (раздел 2.2.1.21) отправляется в ответ на PDU Client Control (Request Control).

PDU Font Map (раздел 2.2.1.22) отправляется в ответ на PDU списка шрифтов.

После отправки клиентом Подтвердить активный PDU, он может начать отправлять ввод с мыши и клавиатуры на сервер, и после получения PDU Font List сервер может начать отправку вывод графики на клиент.

Помимо входных и графических данных, другие данные, которые могут быть обмен между клиентом и сервером после завершения соединения включает информацию об управлении соединением и сообщения виртуального канала (обмен между подключаемыми модулями на стороне клиента и приложениями на стороне сервера).

Последовательность событий соединения SSH

Следующая серия событий помогает защитить целостность SSH

связь между двумя хостами.

Выполняется криптографическое рукопожатие, чтобы клиент мог проверить что он связывается с правильным сервером.

Транспортный уровень соединения между клиентом и удаленным хост шифруется с использованием симметричного шифра.

Клиент аутентифицирует себя на сервере.

Удаленный клиент взаимодействует с удаленным хостом через зашифрованное соединение.

19.3.1. Транспортный уровень

Основная роль транспортного уровня заключается в обеспечении безопасного и защищенная связь между двумя хостами во время аутентификации и при последующем общении. Транспорт уровень выполняет это, обрабатывая шифрование и дешифрование данных, а также путем обеспечения защиты целостности пакетов данных по мере их отправляются и принимаются. Транспортный уровень также обеспечивает сжатие, ускорение передачи информации.

Когда клиент SSH связывается с сервером, происходит обмен ключевой информацией, поэтому

что две системы могут правильно построить транспортный уровень. во время этого обмена происходят следующие шаги:

во время этого обмена происходят следующие шаги:

Обмен ключами

Определен алгоритм шифрования с открытым ключом

Определен алгоритм симметричного шифрования

Определен алгоритм аутентификации сообщения

3

60014 Алгоритм хеширования определен

При обмене ключами сервер идентифицирует себя для клиента

с уникальным ключом хоста . Если клиент никогда

связывался с этим конкретным сервером ранее, ключ хоста сервера

будет неизвестен клиенту, и он не будет подключаться. OpenSSH получает

обойти эту проблему, приняв ключ хоста сервера после того, как пользователь

получает уведомление и проверяет принятие нового ключа хоста. В

последующих подключений ключ хоста сервера сверяется с

сохраненная версия на клиенте, обеспечивая уверенность в том, что клиент

действительно общается с предполагаемым сервером. Если в будущем,

ключ хоста больше не совпадает, пользователь должен удалить сохраненный клиентский

версии до установления соединения.

| Осторожно | |

|---|---|

первоначальный контакт, так как локальная система не знает разница между предполагаемым сервером и ложным, установленным злоумышленник. Чтобы предотвратить это, проверьте целостность нового SSH. сервера, связавшись с администратором сервера перед подключением для в первый раз или в случае несоответствия ключа хоста. |

SSH предназначен для работы практически с любым алгоритмом открытого ключа. или формат кодирования. После первоначального обмена ключами создается хеш-значение используется для обмена и общего значения секрета, две системы немедленно начать вычисление новых ключей и алгоритмов защиты аутентификация и будущие данные, отправленные по соединению.

После передачи определенного количества данных с использованием данного ключа

и алгоритм (точная сумма зависит от реализации SSH),

происходит другой обмен ключами, генерирующий другой набор хэш-значений и

новое значение общего секрета. Даже если злоумышленник сможет определить

значение хэша и общего секрета, эта информация полезна только для

ограниченный период времени.

Даже если злоумышленник сможет определить

значение хэша и общего секрета, эта информация полезна только для

ограниченный период времени.

19.3.2. Аутентификация

После того, как транспортный уровень построил безопасный туннель для прохождения информацию между двумя системами, сервер сообщает клиенту поддерживаются различные методы аутентификации, такие как использование частного подпись с кодировкой ключа или ввод пароля. Затем клиент пытается аутентифицировать себя на сервере, используя один из этих поддерживаемых методы.

SSH-серверы и клиенты могут быть настроены для разрешения различных типов

аутентификация, которая дает каждой стороне оптимальное количество

контроль. Сервер может решить, какие методы шифрования он поддерживает.

на основе своей модели безопасности, и клиент может выбрать порядок

методы аутентификации для попытки из доступных вариантов. Спасибо

к безопасной природе транспортного уровня SSH, даже кажущейся

небезопасные методы аутентификации, такие как хост и пароль на основе

аутентификации, безопасны в использовании.

19.3.3. Каналы

После успешной аутентификации на транспортном уровне SSH, несколько каналов открываются с помощью техники называется мультиплексированием[1]. Каждый из этих каналов обеспечивает связь для различных сеансов терминала и для переадресованных сеансов X11.

И клиенты, и серверы могут создавать новый канал. Каждый канал затем назначается другой номер на каждом конце соединения. Когда клиент пытается открыть новый канал, клиенты отправляют номер канала вместе с запросом. Эта информация хранится в сервер и используется для прямой связи с этим каналом. Этот сделано для того, чтобы разные типы сессий не влияли на одну другой и чтобы, когда данный сеанс заканчивается, его канал мог быть закрывается без нарушения основного соединения SSH.

Каналы также поддерживают управление потоком , что

позволяет им отправлять и получать данные упорядоченным образом. В этом

Таким образом, данные не передаются по каналу до тех пор, пока клиент не получит

сообщение о том, что канал открыт.