Биометрические системы | Boon Edam

В отличие от контроля доступа на основе традиционных идентификаторов, биометрические данные обеспечивают надёжность проверки, так как они уникальны для каждого человека. Не удивительно, что системы биометрической аутентификации используются в организациях по всему миру для повышения уровня защищённости. Подобные системы объединяются с безопасными входными решениями, чтобы полностью исключить попадание неавторизованных посетителей в зону с ограниченным доступом. Биометрические устройства, которые могут использоваться в системах контроля доступа с двухфакторной или многофакторной авторизацией, позволяют лучше идентифицировать человека по его уникальным биометрическим данным.

Что такое биометрическая аутентификация?

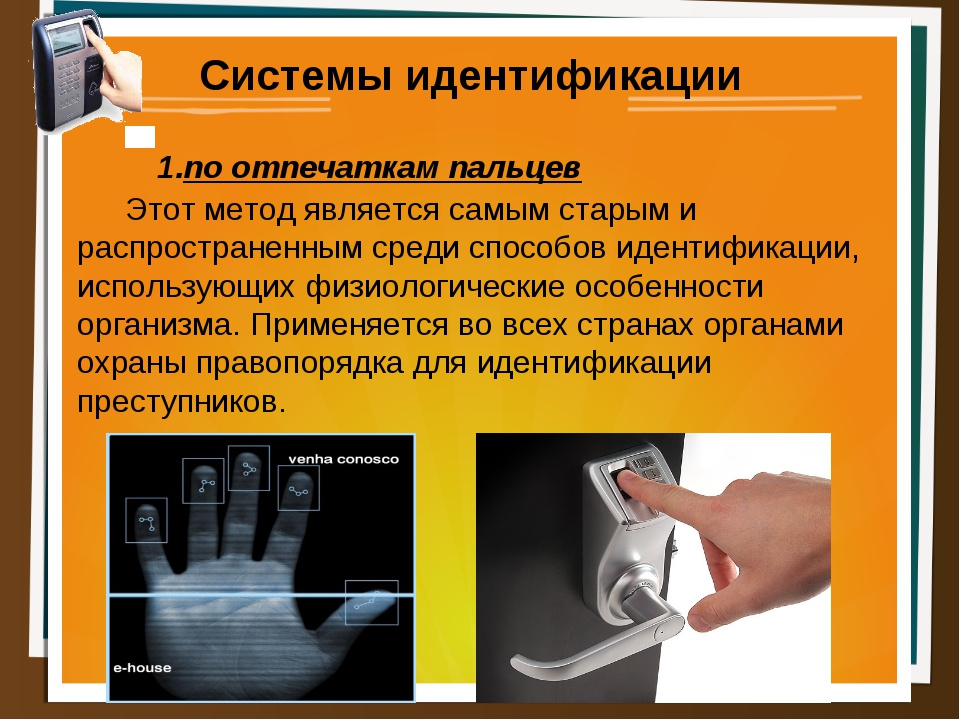

Биометрическая аутентификация — это метод идентификации человека по уникальным биологическим характеристикам, таким как отпечатки пальцев. Биометрические данные используются в системах контроля доступа всё чаще. Биометрические системы контроля доступа позволяют сравнивать ваши биометрические данные с профилем, сохранённым в базе данных. Если они совпадают, система может подтвердить аутентификацию, удостоверив, что вы — это вы. Подобный подход, как правило, используется для управления доступом к физическим или цифровым ресурсам, а также для защиты зданий, помещений и вычислительных устройств.

Типы систем биометрической аутентификации

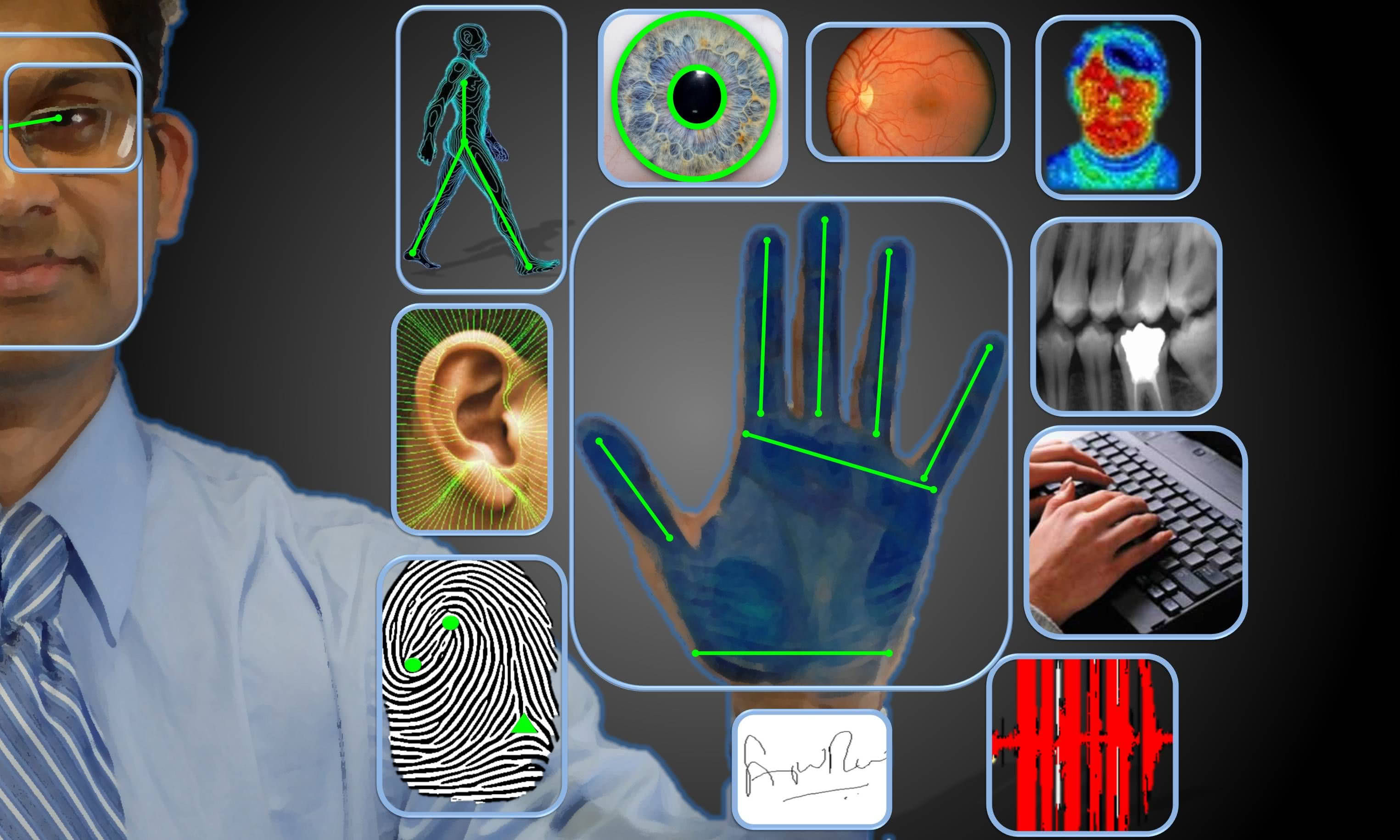

Традиционные способы управления доступом имеют слабые стороны: карты могут быть похищены, а ПИН-коды и ключи можно забыть. Системы биометрической аутентификации используют биологические характеристики человека, и поэтому биометрические устройства могут поставляться в самых разных видах:

- Сканеры радужной оболочки глаза

- Сканеры сетчатки глаза

- Считыватели отпечатков пальцев

- Считыватели геометрии ладони

- Сканеры распознавания лиц

- Сканеры распознавания рисунка вен

Как работают системы биометрической аутентификации?

Технологии, использованные в устройстве биометрической аутентификации, хранят данные всех авторизованных пользователей.

Одной системы биометрической аутентификации недостаточно

Как и в случае с традиционными системами контроля доступа, одной только системы биометрической аутентификации недостаточно. Традиционная система, установленная на обычную дверь, не мешает двум (и даже более) людям пройти по одному пропуску. Системы биометрической аутентификации должны объединяться с безопасными входными решениями, чтобы полностью исключить попадание неавторизованных посетителей в зону с ограниченным доступом. Если интегрировать системы биометрической аутентификации с самой совершенной системой защиты входа (шлюзовая кабина), то за один раз гарантированно сможет пройти только один человек — именно тот, доступ которому разрешён.

Системы биометрической аутентификации в шлюзовых кабинах

Шлюзовые кабины, объединённые с биометрическими системами, чаще всего используют многофакторную аутентификацию. Обычно на входе устанавливается сканер идентификационных карт или брелков. После сканирования карты или брелка дверь открывается, чтобы пропустить человека в шлюз. Внутри шлюза установлен биометрический считыватель. Эта система сканирует биометрические характеристики, сравнивая их с данными, считанными с идентификационной карты в первой точке доступа. Наши продукты Circlelock Solo и Circlelock Combi укомплектованы внутренней биометрической стойкой, на которую можно устанавливать разные биометрические устройства.

Системы биометрической аутентификации на скоростных проходах

Биометрическая аутентификация может использоваться не только для обеспечения самой высокой степени безопасности.

Системы биометрической аутентификации можно интегрировать со скоростными проходами по-разному. Они могут устанавливаться на отдельно стоящие пьедесталы, монтироваться сверху или внутри стойки турникета.

Видео: Усиленная защищённость благодаря интеграции системы биометрической аутентификации и безопасных входных решений.

Курт Мисом (Kurt Measom), вице-президент по технологиям и поддержке продуктов, расскажет вам о некоторых вариантах интеграции систем биометрической аутентификации и безопасных входных решений, которые обеспечивают оптимальный уровень защищённости.

Совместимые продукты для систем биометрической аутентификации

Системы биометрической аутентификации можно интегрировать со следующими продуктами Boon Edam:

Нужна дополнительная информация о системах биометрической аутентификации и безопасных входных решениях?

Какое биометрическое устройство и какое безопасное входное решение лучше использовать в вашей ситуации? Интеграция биометрических устройств и безопасных входных решений — это настоящее искусство. Очень важно правильно подобрать необходимый функционал, который бы вписывался в имеющееся пространство и при этом выглядел так, как вам хочется.

Узнайте больше о системах биометрической аутентификации, загрузив брошюру по ссылке на вкладке выше, или обратитесь за консультацией к местному эксперту в области входных решений.

Биометрические устройства новой волны | Журнал сетевых решений/LAN

Новое поколение биометрических устройств аутентификации сметает прежние преграды.

Если экипаж космического корабля во главе с капитаном Джином Люком Пикардом из известного телесериала Star Trek мог взаимодействовать с вычислительной системой Enterprise с помощью голоса, то почему же мы не входим в сеть таким образом? На самом деле сегодня это и возможно, и невозможно.

Биометрические устройства аутентификации для проверки идентичности пользователя на основе таких уникальных биологических показателей, как голос, отпечатки пальцев или черты лица, стали основой сюжетов многих киносценариев. Для перехода в режим ручного управления капитан Пикард мог обратиться к системе так: «Компьютер, используй код аутентификации альфа-омега!» Однако действительность часто не совпадает с вымыслом, и вряд ли вам или вашим коллегам удастся войти в свою сеть, используя речевое обращение.

Нельзя сказать, что биометрические устройства прежде не были доступны. Например, компания EyeDentify в 1982 г. первой начала поставлять на рынок сканеры сетчатки глаза; компания Recognition Systems с 1986 г. реализует устройство считывания для идентификации сотрудников по форме ладони; в изобилии предлагается оборудование для считывания радужной оболочки и отпечатков пальцев, а также системы удостоверения личности по голосу и чертам лица. Впрочем, широкое распространение подобных устройств тормозилось целым рядом факторов. Самым главным препятствием была их высокая цена, а ведь учреждениям, где необходимы персональные устройства аутентификации, требуются крупные партии — им нужны сотни или тысячи таких устройств.

Кроме того, большинство средств аутентификации оказалoсь слишком громоздким для инсталляции на настольных системах, в ноутбуках и в таких портативных устройствах, как сотовые телефоны или персональные электронные секретари. Массовому их внедрению мешала слишком низкая скорость работы.

И наконец, мало кто из руководителей отделов ИТ осознает необходимость приобретения таких продуктов. Большинство вычислительных систем вполне обходится обычными паролями и стандартными системами доступа, контролируемыми с помощью магнитных карт-ключей, хотя сотрудники часто нарушают правила работы, делясь своими паролями и картами с коллегами.

Однако налицо все признаки того, что рынок вполне «созрел» для такого оборудования. Производители начинают преодолевать физические и финансовые препятствия на пути внедрения биометрических устройств, и весьма вероятно, что им найдется применение во многих сетевых решениях.

Так что же происходит на рынке биометрических продуктов? Ясно одно: он стремительно развивается, особенно в области распознавания отпечатков пальцев, где технология уходит от оптических решений к интегральным схемам (ИС). К тому же биометрические возможности реализуются в огромном числе прочих устройств, включая клавиатуру, смарт-карты и оборудование контроля доступа. Давайте познакомимся поближе с некоторыми из них.

НЕБОЛЬШОЙ, НО РАСТУЩИЙ СПРОС

Какие бы цифры ни приводились, очевидно, что немногим организациям действительно необходимы биометрические устройства аутентификации. Поэтому рынок таких продуктов еще невелик, хотя растет довольно быстрыми темпами.

По данным аналитической компании Frost&Sullivan, общий объем продаж биометрического оборудования в Америке в 2000 г. не превысил 86,8 млн долларов и вырос в 2001 г. только до 160,3 млн долларов — цифры небольшие, тем не менее среднегодовой темп роста в сложных процентах составляет 109%. По прогнозам исследовательского центра META Group, уровень продаж этих устройств во всем мире в 2001 г. составит, как ожидается, около 300 млн долларов, а в 2003 г. эта сумма достигнет 900 млн долларов.

По информации консалтинговой компании International Biometric Group из Нью-Йорка, наиболее распространенной технологией стало сканирование отпечатков пальцев. Отмечается, что из 127 млн долларов, вырученных от продажи биометрических устройств, 44% приходится на дактилоскопические сканеры. Системы распознавания черт лица занимают второе место по уровню спроса, который составляет 14%, далее следуют устройства распознавания по форме ладони (13%), по голосу (10%) и радужной оболочке глаза (8%). Устройства верификации подписи в этом списке составляют 2%.

Эрл Перкинс, заместитель директора META Group по вопросам биометрических устройств и смарт-карт, сравнивает неприятие пользователями биометрических приборов с ситуацией, складывающейся на рынке инфраструктуры открытых ключей (Public Key Infrastructure, PKI). Он полагает, что оба направления достойны признания со стороны корпоративных служб безопасности и сетевых администраторов. По словам Джесона Райта, возглавляющего направление безопасности в компании Frost&Sullivan, основной фактор, способный радикально повлиять на ситуацию на рынке биометрических устройств, — их стоимость. Только недавно цены на биометрические продукты упали до уровня, приемлемого для массового потребителя.

Например, дактилоскопические считыватели сейчас продаются по цене от 100 до 200 долларов в расчете на пользователя, став значительно дешевле по сравнению с 1998 г., когда их цена составляла около 400 долларов. К тому же многочисленные производители ПК и внешних устройств встраивают дактилоскопические сканеры в свои продукты; среди них крупнейший производитель ПК компания Compaq, поставщики «мышей» SecuGen и Siemens, а также выпускающая клавиатуры Fujitsu Takaisaws.

Резкое снижение цен на устройства аутентификации наблюдается и на рынке других биометрических технологий. В частности, стоимость оборудования идентификации личности по голосу и чертам лица, где могут применяться микрофоны и камеры, которые поставляются в стандартной комплектации со многими настольными системами ПК и ноутбуками, снизилась до уровня массового потребления.

Однако есть нечто более важное, чем цены, утверждает Перкинс. Тот факт, что организации еще не закупают биометрические устройства крупными партиями, свидетельствует об отсутствии надлежащего внимания к собственной инфраструктуре идентификации. Большинство организаций имеет множество различных каталогов, пять-шесть методов аутентификации, сетевой вход в Windows, а каждое приложение защищено собственным паролем.

По существу, основная масса биометрических систем аутентификации разрабатывается в виде самостоятельных либо «точечных» решений; т. е. одно подразделение использует дактилоскопический считыватель для санкционированного доступа к ПК, другое — технологию сканирования ладони для доступа в серверную комнату, но взаимосвязи между этими двумя решениями нет. Поэтому подобные устройства обычно внедряются сами по себе, без интеграции с внутренними системами и списками идентификаторов пользователей. Ситуация здесь меняется, но медленно.

е. одно подразделение использует дактилоскопический считыватель для санкционированного доступа к ПК, другое — технологию сканирования ладони для доступа в серверную комнату, но взаимосвязи между этими двумя решениями нет. Поэтому подобные устройства обычно внедряются сами по себе, без интеграции с внутренними системами и списками идентификаторов пользователей. Ситуация здесь меняется, но медленно.

До недавних пор производители не умели комбинировать в одном интегрированном продукте эти несопоставимые методы, чтобы разнообразное биометрическое оборудование можно было использовать с одной внутренней системой. Однако некоторые компании, например Ankari, BioNetrix, Identix, Keyware и SAFLinks, уже реализуют подобные продукты.

Они интегрируют биометрические возможности во внутренние системы: в частности, в такие системы однократной аутентификации (Single Sign-On, SSO) масштаба предприятия, как eTrust компании Computer Associates и Novell Modular Authentification Service (NMAS) компании Novell. Подобная консолидация позволяет сетевым администраторам заменить службы однократной аутентификации паролей биометрическими технологиями.

Учитывая снижение цен, уменьшение размеров устройств и более высокую степень интеграции, аналитики полагают, что сетевые администраторы наконец поймут преимущества биометрических устройств перед системами аутентификации по паролю. При использовании дактилоскопических сканеров и устройств распознавания голоса для входа в сети сотрудники избавляются от необходимости запоминать сложные пароли. При этом никто другой не сможет «позаимствовать» их отпечатки пальцев для несанкционированного доступа к критически важным сетевым ресурсам.

По словам Франка Принса, старшего аналитика группы по вопросам инфраструктуры электронной коммерции в компании Forrester Research, биометрический подход позволяет упростить процесс выяснения «кто вы такой». Обращая внимание на то, что основным фактором в продвижении биометрических технологий производители считают удобство применения этих устройств, он предостерегает от излишнего упрощения системы идентификации, которое не должно приводить к нарушению принципа «разумной достаточности».

ОПТИКА ПРОТИВ ИНТЕГРАЛЬНЫХ СХЕМ

Неудивительно, что самый значительный прогресс наблюдается среди сканеров отпечатков пальцев, поскольку они составляют значительную долю рынка биометрических устройств. При этом многие производители все чаще переходят от дактилоскопического оборудования на базе оптики к продуктам, основанным на интегральных схемах.

В традиционных устройствах сканирования отпечатков пальцев основным элементом является маленькая оптическая камера для записи характерного рисунка пальца. Ряд производителей, включая компанию DigitalPersona, все еще использует эту технологию.

Однако, по мнению Скотта Муди, главного администратора в AuthenTec (полупроводниковой компании, занимающейся разработкой микросхем для некоторых периферийных дактилоскопических сканеров), все больше производителей дактилоскопического оборудования проявляeт внимание к сенсорным устройствам на базе интегральных схем. Такая тенденция открывает новые сферы применения аутентификации на основе отпечатков пальцев.

Новое поколение продуктов измеряет емкостное сопротивление кожи для формирования изображения по различным характеристикам отпечатка пальца. Например, сенсорное дактилоскопическое устройство компании Veridicom собирает информацию, считывая емкостное сопротивление с помощью твердотельного полупроводникового датчика.

Принцип действия таков: палец, приложенный к этому прибору, выполняет роль одной из пластин конденсатора. Другая, расположенная на поверхности сенсора, представляет собой кремниевую микросхему с 90 тыс. чувствительных пластинок конденсатора, которые формируют восьмиразрядное представление о выпуклостях и впадинах рисунка сосудов пальца. Полученная информация преобразуется в видеосигнал и затем обрабатывается в соответствии с алгоритмом, формирующим образец изображения. Именно по этому образцу, а не по изображению самого отпечатка, осуществляется верификация пользователя при последующей регистрации.

Другой используемый компанией AuthenTec метод делает сенсорную проверку на основе интегральных схем еще более точной. Дактилоскопический считыватель FingerLoc на базе интегральных схем (и недавно выпущенный EntrePad) содержит прямоугольную поверхность для проверки отпечатков пальцев, называемую сенсорной матрицей. Это не что иное как активный массив антенн, состоящий более чем из 16 тыс. элементов с прозрачным покрытием, защищающим от царапин и прочих внешних воздействий. Сенсорная матрица окружена направляющим кольцом, которое передает слабые сигналы, улавливаемые отдельными элементами-антеннами.

Дактилоскопический считыватель FingerLoc на базе интегральных схем (и недавно выпущенный EntrePad) содержит прямоугольную поверхность для проверки отпечатков пальцев, называемую сенсорной матрицей. Это не что иное как активный массив антенн, состоящий более чем из 16 тыс. элементов с прозрачным покрытием, защищающим от царапин и прочих внешних воздействий. Сенсорная матрица окружена направляющим кольцом, которое передает слабые сигналы, улавливаемые отдельными элементами-антеннами.

Муди приводит пример совместной работы программного обеспечения TruePrint и аппаратных устройств компании AuthenTec по сканированию более глубокого слоя (под эпидермисом) — там, где находятся уникальные выпуклости и впадины, создающие рисунок пальца. Когда пользователь прикасается к поверхности микросхемы, направляющее кольцо ассоциирует слабый сигнал с подкожным слоем пальца.

Данный сигнал создает цифровой образец, который отражает уникальную подкожную структуру — в этом заключается отличительное преимущество технологии AuthenTec. Используя усилители более высокого разрешения (менее 1 пиксела) и прочие средства восстановления сигнала, TruePrint управляет выходными сигналами с тысяч отдельных сенсорных элементов и формирует на их основе точное неискаженное представление отпечатка пальца, после чего переводит его в образец, используемый впоследствии для верификации.

ЗА И ПРОТИВ ИНТЕГРАЛЬНОГО И ОПТИЧЕСКОГО ПОДХОДОВ

Муди обращает внимание на то, что продукты на базе интегральных схем могут иметь значительно меньшие размеры, чем оптические считыватели, и потому их проще реализовать в более широком спектре периферийных устройств. Новое сенсорное устройство AuthenPad компании AuthenTec представляет собой квадрат со стороной 20 мм и толщиной 1,4 мм (размеры сенсора FingerLoc, выпущенного год назад, соответственно 26 мм и 4 мм).

Что же касается оптических считывателей, то, по мнению Георга Майерса, заместителя директора по маркетингу компании DigitalPersona, они будут по-прежнему присутствовать на рынке, и на это есть несколько причин. Спрос на оборудование определяется не только производительностью, но и ценой. Майерс утверждает, что устройства на интегральных схемах плохо переносят прикосновения, поскольку жир, масло, соль на руках могут со временем испортить поверхность микросхемы. Хотя производители кремниевых покрытий способны преодолеть эти трудности, производство биометрических продуктов на интегральных схемах все еще требует определенных затрат, и сократить стоимость можно только за счет уменьшения размеров микросхемы.

| Точечные факты. «Характерные точки» однозначным образом определяют отпечаток пальца. Они отмечают те места, где заканчиваются завитки и выпуклости в рисунке сосудов, и являются уникальными для каждого конкретного пальца. Таким образом, отпечаток может быть идентифицирован с помощью характерных точек, хотя воссоздать его по этим точкам невозможно. |

Проблема, по его словам, состоит в том, что информация о рисунке пальца, которую снимают маленькие микросхемы, недостаточна для получения точного представления, поскольку они не считывают информацию со всего пальца. Между тем сенсоры U.are.U компании DigitalPersona позволяют сделать это. Кроме того, такие устройства опираются на алгоритм преобразования изображения отпечатка пальца в уникальную схему «характерных точек» (см. Рисунок 1). Данный алгоритм сканирования применяется в дактилоскопических устройствах, предназначенных для пентициарных учреждений. Характерными называются точки, несущие уникальную информацию об отпечатке пальца: например, о тех местах, где рисунок сосудов заканчивается завитком или выпуклостью. Майерс считает, что такой метод позволяет более точно считывать информацию об отпечатке, нежели копирование линий кровеносных сосудов с указанием особенностей кожного рельефа.

Небольшой размер дактилоскопических считывателей на интегральных схемах обеспечивает их интеграцию в периферийные устройства, наделяя последние комбинированными функциями.

Как уже отмечалось, Compaq поставляет на рынок ПК DeskPro со считывателем в качестве одной из опций. Такой считыватель, разработанный компанией Identix, имеет площадь около дюйма и подключается к ПК через параллельный порт.

Прочие производители комбинируют биометрические системы со смарт-картами и картами-ключами. Например, компания AiT/affinitex интегрировала считыватель VeriMe в идентификационную карточку. Это устройство толщиной 1,27 мм взаимодействует со считывателем идентификационной карточки посредством инфракрасного сигнала, как это уже реализовано в случае карт контроля доступа, которые во многих учреждениях применяются для открывания дверей. Но и при таком подходе пользователям требуется первоначально занести свой отпечаток пальца в систему для создания его образца.

По словам Берни Эша, старшего администратора компании AiT/affinitex, сотрудник должен приложить свой палец к карточке, находясь внутри полутораметровой зоны от считывателя. При совпадении отпечатка с образцом системе управления сообщается его личный ключ шифрования. Таким образом гарантируется безопасный доступ к разрешенным ресурсам.

В биометрической идентификационной смарт-карте Authentic компания Oberthur Card Systems реализовала сходный подход. Как и в VeriMe, образец отпечатка пальца запоминается в памяти карты в процессе внесения в списки идентификаторов пользователей, устанавливая соответствие между образцом и личным ключом шифрования. Затем, когда пользователь вводит смарт-карту в считыватель и прикладывает палец к сенсору, ключ удостоверяет его личность.

Эрл Перкинс считает комбинацию биометрических устройств и смарт-карт удачным решением. «У многих европейских производителей смарт-карт слюнки текут при мысли о североамериканском рынке», — заявляет он, замечая, что их разработкой занимаются также компании Gemplus и Schlumberger.

ПРОТЯНИ МНЕ РУКУ

Устройства сканирования ладони, или сканирования формы ладони, по уровню доходов занимают второе место среди биометрических устройств, однако редко применяются в сетевой среде из-за высокой стоимости и размера. В качестве примера можно привести компанию Recognition Systems, которая продает систему распознавания по форме ладони HandKey II за 1595 долларов, что превышает возможности многих организаций, желающих приобрести настольные устройства безопасности. Кроме того, как и многие другие подобные устройства, HandKey II крепятся к стене и слишком велики для установки на настольную систему или ноутбук.

Однако сканеры формы ладони идеальны для вычислительных сред со строгим режимом безопасности и напряженным трафиком, включая серверные комнаты, считает Мартин Худдарт, директор компании Recognition Systems. Он утверждает, что они чрезвычайно точны, обладают очень низким коэффициентом ошибочного отказа (False Rejection Rate, FRR), т. е. процентом отклоненных законных пользователей. Низкий коэффициент FRR имеет очень важное значение, прежде всего, потому, что позволяет смягчить чувство разочарования и дискомфорта, которое испытывают пользователи по отношению к биометрическому оборудованию.

Устройства считывания формы ладони создают объемное изображение ладони, измеряя длину пальцев, толщину и площадь поверхности ладони. Продукты компании Recognition Systems выполняют более 90 измерений, которые преобразуются в девятиразрядный образец для дальнейших сравнений. Этот образец может быть сохранен локально, на индивидуальном сканере ладони либо в централизованной базе данных.

Среди производителей устройств распознавания формы ладони можно отметить компании Stromberg и Dermalog.

СИСТЕМЫ РАСПОЗНАВАНИЯ ЧЕРТ ЛИЦА И ГОЛОСА

Технология сканирования черт лица подходит для тех приложений, где прочие биометрические технологии непригодны. В этом случае для верификации и идентификации личности используются особенности глаз, носа и губ.

Производители устройств распознавания черт лица — BioID America, Visionics и eTrue — разработали собственные математические алгоритмы для идентификации пользователей: например, Visionics создала устройство Local Feature Analysys для получения снимка лица.

Компания BioID America поставляет на рынок как оборудование для распознавания по чертам лица, так и устройства верификации по голосу. Джефф Бечлер, директор по продажам, среди преимуществ сканирования черт лица называет возможность использования таких приспособлений вместе с различными типами камер, поставляемыми в стандартной комплектации с ПК.

Но исследования, проводимые компанией International Biometric Group, говорят о том, что сотрудники многих организаций не доверяют устройствам распознавания по чертам лица отчасти из-за того, что камера их фотографирует, а затем выводит снимки на экран монитора; при этом многие опасаются, что используемая камера низкого качества. Кроме того, по данным этой компании, сканирование черт лица — единственный метод биометрической аутентификации, который не требует согласия на выполнение проверки (и может осуществляться скрытой камерой), а потому имеет негативный для пользователей подтекст.

Системы аутентификации по голосу экономически выгодны по тем же причинам, что и системы распознавания по чертам лица. В частности, их можно устанавливать с оборудованием (например, микрофонами), поставляемым в стандартной комплектации со многими ПК.

Все это говорит о том, что оборудование аутентификации по голосу более пригодно для интеграции в приложения телефонии, чем для входа в сеть. Обычно оно позволяет абонентам получить доступ в финансовые или прочие системы посредством телефонной связи. Наиболее известна на этом рынке продукция компаний Nuance Communications и SpeechWorks.

Один из этапов работы данных устройств — распознавание голоса, т. е. сначала распознается контекст произнесенных слов, а затем подтверждается тождество личности.

«Системы аутентификации по голосу при записи образца и в процессе последующей идентификации опираются на такие уникальные для каждого человека особенности голоса, как высота, модуляция и частота звука», — утверждает Джо Маннино, главный администратор компании VeriVoice. По мнению Лауры Марино, менеджера по продуктам компании Nuance Communications, производящей систему аутентификации по голосу Verifier, эти показатели определяются физическими характеристиками голосового тракта и уникальны для каждого человека.

По мнению Лауры Марино, менеджера по продуктам компании Nuance Communications, производящей систему аутентификации по голосу Verifier, эти показатели определяются физическими характеристиками голосового тракта и уникальны для каждого человека.

Из-за того, что голос можно просто записать на пленку или другие носители, некоторые производители, включая VeriVoice, встраивают в свои продукты операцию запроса отклика. Эта функция предлагает пользователю при входе ответить на предварительно подготовленный и регулярно меняющийся запрос: например, такой: «Повторите числа 0, 1, 3».

МИНУС АУТЕНТИФИКАЦИЯПО СЕТЧАТКЕ ГЛАЗА

Лишь в области сканирования сетчатки глаза, одном из самых точных биометрических методов, отрасль движется вспять. Это связано с тем, что основной производитель таких систем, компания EyeDentify, отозвала свою модель 2001 сканера сетчатки из-за недостаточной ее проработки: продукт отличался слишком большим количеством движущихся частей и довольно высокой ценой порядка 2000 долларов.

По словам президента EyeDentify Крега Силви, сетчатка человеческого глаза представляет собой уникальный объект для аутентификации. «Даже у близнецов рисунок кровеносных сосудов глазного дна отличается», — подчеркивает он.

Технология сканирования, запатентованная компанией EyeDentify, заключается в том, что инфракрасное излучение кровеносных сосудов сетчатки отражается и собирается под различными углами. По аналогии с другими биометрическими устройствами, полученная информация скрупулезно анализируется с помощью соответствующих алгоритмов: в частности, оборудование от EyeDentify формирует 96-разрядный образец, который уникальным образом идентифицирует человека.

К сожалению, пользователи считают модель 2001, в состав которой входят движущиеся зеркала и ленты, слишком неудобной. Силви утверждает, что компания разрабатывает сканер сетчатки, который будет стоить 400-500 долларов и способен с высокой степенью точности выполнять сканирование на расстоянии 7,5 см, не оставляя ни малейших сомнений при идентификации личности. Он уверен, что более быстрые процессоры и прочие новые технологии позволят создать полностью электронный считыватель сетчатки глаза без движущихся частей.

Он уверен, что более быстрые процессоры и прочие новые технологии позволят создать полностью электронный считыватель сетчатки глаза без движущихся частей.

Джим Карр — заместитель главного редактора Network Magazine. С ним можно связаться по адресу: [email protected].

Рассматриваемые производители биометрических устройств

AiT/affinitex (http://www.affinitex.com) Продает карты-ключи с дополнительным сканированием отпечатков пальцев

AuthenTec (http://www.authentec.com)

Продает интегральные схемы для дактилоскопических сканеров

Biocentric Solutions (http://www.biocentricsolutions.com)

Интегрирует биометрические устройства в программные продукты

BioID America (http://www.bioid.com)

Занимается разработкой устройств сканирования черт лица

CyberSign (http://www.cybersign.com)

Продает программную систему распознавания по почерку

EyeDentify (http://www.eyedentify.com)

Занимается разработкой устройств сканирования сосудов сетчатки глаза

DigitalPersona (http://www.digitalpersona.com)

Занимается разработкой дактилоскопических сканеров

Gemplus (http://www.gemplus.com)

Интегрирует дактилоскопические сканеры в смарт-карты

Keyware (http://www.keyware.com)

Продает биометрическое программное обеспечение аутентификации

Nuance Communications (http://www.nuance.com)

Продает программное обеспечение

аутентификации по голосу

Oberthur Card Systems (http://www.oberthurusa.com)

Интегрирует дактилоскопические

сканеры в смарт-карты

Recognition Systems (http://www.myhandreader.com)

Считывающие устройства формы

ладони

Schlumberger (http://www.schlumberger.com)

Интегрирует дактилоскопические

сканеры в смарт-карты

Siemens (http://www.siemens.com)

Интегрирует считывающее устройство в мышь

SpeechWorks (http://www.speechworks. com)

Продает программное

обеспечение аутентификации

голоса

com)

Продает программное

обеспечение аутентификации

голоса

Stromberg (http://www.stromberg.com)

Продает считывающее устройство

формы ладони

Veridicom (http://www.veridicom.com)

Продает дактилоскопические

устройства на базе интегральных

схем

VeriVoice (http://www.verivioce.com)

Производитель программного

обеспечения аутентификации

по голосу

Visionics (http://www.visionics.com)

Разрабатывает продукты

сканирования черт лица

Ресурсы Internet

Агентство Biometric Consortium является центром исследований, разработок, тестирования, оценки и приложений биометрической технологии для персональной идентификации и верификации. Материалы агентства опубликованы по адресу: http://www.biometrics.org.

Рабочая группа BioAPI Consortium занимается разработкой стандартного прикладного программного интерфейса (Application Program Interface, API) для биометрических устройств. Информацию об этих разработках можно найти по адресу: http://www.bioapi.com.

На сайте компании Internetional Biometric Group по адресу: http://www.biometricgroup.com, можно получить информацию о производителях и продуктах, а также актуальные данные о рынке биометрических технологий.

Ссылки на формулировки биометрических технологий, отчеты о научной работе, проекты и публикации компании Biometric Research на базе Мичиганского университета приводятся по адресу: http://www.boimetrics.cse.msu.edu.com.

Поделитесь материалом с коллегами и друзьями

Биометрические устройства для СКУД. Часть 2. Разработка и применение устройств с биометрическими считывателями

В рубрику “Системы контроля и управления доступом (СКУД)” | К списку рубрик | К списку авторов | К списку публикаций

Биометрические устройства для СКУД.

Часть 2. Разработка и применение устройств с биометрическими считывателями

Биометрические технологии находят применение не только в системах контроля и управления доступом (СКУД), но и во многих других, начиная от систем защиты информационных ресурсов и заканчивая крупномасштабными системами массовой идентификации

Некоторые компании – владельцы/разработчики запатентованных биометрических технологий – не всегда имеют готовые разработки в таком сегменте рынка, как СКУД. В то же время существуют достаточно удачные прикладные разработки сторонних фирм, сделанные с помощью инструментальных пакетов компаний-разработчиков биометрической технологии. Фактически разработчик технологии продает некоторые инструментальные средства разработчику конкретного устройства, делая ставку на то, что сами участники того или иного сектора рынка смогут внедрить эти технологии в свои прикладные области. Хочется также подчеркнуть, что биометрия сама по себе – это очень наукоемкая область деятельности. Результаты исследований применяются для решения конкретных задач, то есть процесс двухступенчатый и некоторые компании сосредотачивают свои усилия на какой-то одной части процесса.

В то же время существуют достаточно удачные прикладные разработки сторонних фирм, сделанные с помощью инструментальных пакетов компаний-разработчиков биометрической технологии. Фактически разработчик технологии продает некоторые инструментальные средства разработчику конкретного устройства, делая ставку на то, что сами участники того или иного сектора рынка смогут внедрить эти технологии в свои прикладные области. Хочется также подчеркнуть, что биометрия сама по себе – это очень наукоемкая область деятельности. Результаты исследований применяются для решения конкретных задач, то есть процесс двухступенчатый и некоторые компании сосредотачивают свои усилия на какой-то одной части процесса.

Для соблюдения объективности необходимо отметить, что многие разработчики биометрических технологий самостоятельно доводят свои решения до стадии серийно выпускаемого устройства для конкретного рыночного сегмента. Распространено также совмещение этих двух подходов, и на рынке можно найти одновременно несколько изделий от разработчика биометрической технологии и партнеров на основе одного “полуфабриката”. Каждый подход имеет свои достоинства и недостатки, но в любом случае конечным мерилом качества является рынок.

Интеграция биометрических панелей в СКУД

Продолжим рассказ о биометрических устройствах, применяемых в системах контроля и управления доступом. В этой части статьи речь пойдет об интеграции биометрических считывателей, разработанных на базе недактилоскопических принципов биометрического распознавания пользователей в СКУД. В табл. 1 приведены способы построения биометрических систем на базе биометрических считывателей недактилоскопического типа. Приведенные считыватели являются достаточно распространенными на мировом рынке и хорошо иллюстрируют особенности различных технологий биометрической идентификации, используемых для решения задач СКУД.

Какой тип биометрических идентификаторов лучше?

Однозначного ответа на этот вопрос не существует. Методы биометрической идентификаций различны; каждый их них имеет свои достоинства и недостатки и востребован в своей области применения. Тем не менее после анализа различных устройств можно в общих чертах суммировать основные преимущества и недостатки наиболее популярных типов идентификаторов. Результат этого анализа представлен в табл. 2.

Методы биометрической идентификаций различны; каждый их них имеет свои достоинства и недостатки и востребован в своей области применения. Тем не менее после анализа различных устройств можно в общих чертах суммировать основные преимущества и недостатки наиболее популярных типов идентификаторов. Результат этого анализа представлен в табл. 2.

Инструментальные средства разработки

Представленные на рынке инструментальные пакеты для разработчиков СКУД предназначены в основном для разработки принципиально новых устройств, в которые должны войти элементы биометрии, или для возможности построения приложений с расширенной функциональностью для управления уже существующими устройствами.

Все процедуры, относящиеся к биометрии, состоят из процесса регистрации пользователей в системе и процедуры распознавания. Иногда поставщик биометрических технологий позволяет также осуществлять некоторые настройки своих алгоритмов. И, конечно, в каждой из этих процедур требуется собственно получение биометрических данных пользователя. Поэтому обычно инструментальное средство, применимое для СКУД, включает в себя аппаратный вычислительный модуль с процессором и внутренней базой данных, сканер (как правило, одного типа) и программные интерфейсы для взаимодействия с этим модулем. Некоторые биометрические компании предлагают решения для СКУД, работающих с несколькими определенными сканерами или с широким рядом сканеров данного типа биометрических характеристик.

Сравнительные характеристики некоторых известных пакетов разработки см. в табл. 3.

Что дальше?

Биометрические решения, применяемые сегодня, еще далеки от совершенства, но в дальнейшем развитие этой отрасли будет сопровождаться стабильным ростом. Уже сегодня можно определить несколько перспективных возможностей оптимизации биометрических считывателей для СКУД.

Использование режима идентификации (1 : N) в биометрических считывателях является более перспективным и удобным, поскольку только таким образом достигается одно из основных назначений биометрии – отказ от дополнительных носителей, идентифицирующих личность. Очевидным шагом для повышения надежности систем биометрической идентификации является объединение считывания различных типов биометрических идентификаторов в одном устройстве. Сканирование нескольких идентификаторов уже осуществляется при выдаче виз для поездки в США. На рынке наблюдается слияние биометрических компаний, владеющих разными технологиями. Поэтому появление совмещенных устройств – вопрос времени.

Другим усовершенствованием будет появление устройств, построенных на современных поколениях микропроцессоров. Производительность новых процессоров на порядки выше производительности процессоров предыдущего поколения и сможет обеспечить достаточную мощность для идентификации больших групп пользователей.

Интересным направлением является работа по объединению биометрических баз данных систем информационной безопасности и контроля физического доступа. Данная функциональность найдет применение в системах любого масштаба, позволит повысить эффективность и снизить расходы на поддержание систем безопасности разного назначения засчет централизации баз данных. Биометрия имеет весь необходимый потенциал, чтобы стать средством идентификации номер один в самом ближайшем будущем.

Д.Р. Кондратьев

Эксперт

Опубликовано: Журнал “Системы безопасности” #1, 2004

Посещений: 12036

В рубрику “Системы контроля и управления доступом (СКУД)” | К списку рубрик | К списку авторов | К списку публикаций

Fujitsu PalmSecure – Fujitsu Russia

Архивное содержание

Примечание: это архивная страница, и ее содержимое, скорее всего, устарело.

В поисках более надежного метода аутентификации для доступа к данным, физического доступа и для безопасности в целом, многие организации выбирают биометрические способы. Биометрия привлекает все больше внимания как надежный, высокоточный и эффективный метод подтверждения личности.

Биометрия привлекает все больше внимания как надежный, высокоточный и эффективный метод подтверждения личности.

Организации экспериментировали с самыми разными биометрическими технологиями идентификации человека: распознаванием глаз, лиц, отпечатков пальцев, голоса и подписи. Однако исследования показали, что даже эти способы обладают уязвимостью и не защищают от подделки или кражи.

Система аутентификации на основе биометрических технологий

PalmSecure™ — передовая система аутентификации на основе биометрических технологий, которая идентифицирует пользователя по рисунку вен, а не по радужной оболочке глаза или отпечаткам пальцев. Поскольку вены находятся внутри организма и имеют множество различительных черт, выдать себя за другую личность крайне сложно, что обеспечивает высокий уровень защиты.

PalmSecure ID Match

Решение FUJITSU PalmSecure ID Match обеспечивает реализацию двухфакторной аутентификации, которая сочетает в себе уникальную технологию PalmSecure с идентификационными картами и бейджами.

PalmSecure ID Access

Fujitsu PalmSecure ID Access включает в себя расширенные возможности биометрической аутентификации, которая с легкостью интегрируется в существующую инфраструктуру.

Почему в целях безопасности стоит выбрать PalmSecure?

- Рисунок вен уникален для каждого человека и содержит точные характеристики для создания шаблона. Сенсор биометрического устройства по определению рисунка вен ладони распознает рисунок, только если восстановленный гемоглобин движется по венам.

- Бесконтактная аутентификация гигиенична и неинвазивна, поэтому пользователи хорошо принимают ее.

- Усовершенствованный алгоритм аутентификации обеспечивает высокий уровень точности и широкое применение.

- Технология появилась в результате более чем двух десятилетий работы Fujitsu в области распознавания изображений.

Дополнительные сведения

Биометрия Windows Hello на предприятии (Windows 10) – Microsoft 365 Security

- Чтение занимает 5 мин

В этой статье

Относится к:Applies to:

Windows Hello — это функция биометрической проверки подлинности, повышающая ее надежность и обеспечивающая защиту от возможного спуфинга благодаря сопоставлению отпечатков пальцев и распознаванию лиц.Windows Hello is the biometric authentication feature that helps strengthen authentication and helps to guard against potential spoofing through fingerprint matching and facial recognition.

Примечание

В первых выпусках Windows 10 предоставлялись службы Microsoft Passport и Windows Hello, которые вместе обеспечивали многофакторную проверку подлинности.When Windows 10 first shipped, it included Microsoft Passport and Windows Hello, which worked together to provide multi-factor authentication. Чтобы упростить развертывание и расширить возможности поддержки, Microsoft объединила эти технологии в единое решение — Windows Hello.To simplify deployment and improve supportability, Microsoft has combined these technologies into a single solution under the Windows Hello name. Пользователи, которые уже выполнили развертывание этих технологий, не заметят никаких изменений в функционировании этих служб.Customers who have already deployed these technologies will not experience any change in functionality. Для тех клиентов, которым еще предстоит оценить работу Windows Hello, выполнить развертывание будет гораздо проще благодаря упрощенным политикам, документации и семантике.Customers who have yet to evaluate Windows Hello will find it easier to deploy due to simplified policies, documentation, and semantics.

Так как мы понимаем, что ваши сотрудники хотят использовать эту новую технологию на вашем предприятии, мы активно работаем с производителями устройств, чтобы создать строгие рекомендации по проектированию и производительности, которые помогут вам более точно представить биометрию Windows Hello в вашей организации.Because we realize your employees are going to want to use this new technology in your enterprise, we’ve been actively working with the device manufacturers to create strict design and performance recommendations that help to ensure that you can more confidently introduce Windows Hello biometrics into your organization.

В чем состоит принцип работы Windows Hello?How does Windows Hello work?

Windows Hello позволяет сотрудникам использовать в качестве альтернативного способа разблокировки устройства отпечатки пальцев или распознавание лиц.Windows Hello lets your employees use fingerprint or facial recognition as an alternative method to unlocking a device. В случае использования Windows Hello проверка подлинности выполняется при вводе сотрудником его/ее уникального биометрического идентификатора во время получения доступа к учетным данным Windows Hello конкретного устройства.With Windows Hello, authentication happens when the employee provides his or her unique biometric identifier while accessing the device-specific Windows Hello credentials.

Функция проверки Windows Hello используется для проверки подлинности и подтверждения доступа сотрудников к корпоративной сети.The Windows Hello authenticator works to authenticate and allow employees onto your enterprise network. Проверка подлинности не перемещается между устройствами, не совместно с сервером и не может быть легко извлечена с устройства.Authentication doesn’t roam among devices, isn’t shared with a server, and can’t easily be extracted from a device. Если одно устройство используют несколько сотрудников, то каждый из них будет получать доступ с помощью своих собственных биометрических данных. If multiple employees share a device, each employee will use his or her own biometric data on the device.

If multiple employees share a device, each employee will use his or her own biometric data on the device.

Почему сотрудникам следует разрешить использовать Windows Hello?Why should I let my employees use Windows Hello?

Windows Hello имеет множество преимуществ, в том числе следующие:Windows Hello provides many benefits, including:

Эта функция повышает уровень защиты учетных данных от кражи.It helps to strengthen your protections against credential theft. Так как злоумышленник должен иметь как устройство, так и биометрические данные или PIN-код, получить доступ без ведома сотрудника намного сложнее.Because an attacker must have both the device and the biometric info or PIN, it’s much more difficult to gain access without the employee’s knowledge.

Сотрудники получают простой метод проверки подлинности (с помощью PIN-кода), который всегда с ними, поэтому ничего не теряется.Employees get a simple authentication method (backed up with a PIN) that’s always with them, so there’s nothing to lose. Проблема забытых паролей теперь не актуальна!No more forgetting passwords!

Поддержка Windows Hello встроена в операционную систему, поэтому добавлять дополнительные биометрические устройства и политики в рамках скоординированного выпуска или для отдельных сотрудников или групп можно с использованием групповой политики или поставщика служб конфигурации (CSP) управления мобильными устройствами (MDM).Support for Windows Hello is built into the operating system so you can add additional biometric devices and polices as part of a coordinated rollout or to individual employees or groups using Group Policy or Mobile Device Management (MDM) configurations service provider (CSP) policies.

Дополнительные сведения о доступных групповых политиках и поставщиках служб конфигурации MDM см. в разделе Развертывание Windows Hello для бизнеса в организации.For more info about the available Group Policies and MDM CSPs, see the Implement Windows Hello for Business in your organization topic.

Где хранятся данные Windows Hello?Where is Windows Hello data stored?

Биометрические данные, используемые функцией Windows Hello, хранятся только на локальном устройстве.The biometric data used to support Windows Hello is stored on the local device only. Он не перемещается и никогда не отправляется на внешние устройства или серверы.It doesn’t roam and is never sent to external devices or servers. Такое разделение обеспечивает защиту от возможных атак за счет отсутствия единственной точки сбора, которая может быть скомпрометирована, в результате чего злоумышленник получит доступ к биометрическим данным.This separation helps to stop potential attackers by providing no single collection point that an attacker could potentially compromise to steal biometric data. Кроме того, даже если злоумышленнику удалось получить биометрические данные с устройства, его нельзя преобразовать обратно в необработанные биометрические данные, которые могут распознаться биометрическим датчиком.Additionally, even if an attacker was actually able to get the biometric data from a device, it cannot be converted back into a raw biometric sample that could be recognized by the biometric sensor.

Примечание

Каждый датчик на устройстве будет иметь собственный биометрический файл базы данных, в котором хранятся данные шаблона.Each sensor on a device will have its own biometric database file where template data is stored. Каждая база данных имеет уникальный, случайным образом созданный ключ, который шифруется в системе.Each database has a unique, randomly generated key that is encrypted to the system. Данные шаблона для датчика шифруются с помощью этого ключа для базы данных с помощью AES в режиме цепочки CBC.The template data for the sensor will be encrypted with this per-database key using AES with CBC chaining mode. Это sha256.The hash is SHA256. Некоторые датчики отпечатков пальцев могут выполнить соответствие в модуле датчика отпечатков пальцев, а не в ОС. Some fingerprint sensors have the capability to complete matching on the fingerprint sensor module instead of in the OS. Эти датчики будут хранить биометрические данные в модуле отпечатков пальцев, а не в файле базы данных.These sensors will store biometric data on the fingerprint module instead of in the database file.

Some fingerprint sensors have the capability to complete matching on the fingerprint sensor module instead of in the OS. Эти датчики будут хранить биометрические данные в модуле отпечатков пальцев, а не в файле базы данных.These sensors will store biometric data on the fingerprint module instead of in the database file.

Установила ли корпорация Майкрософт какие-либо требования к устройствам для использования Windows Hello?Has Microsoft set any device requirements for Windows Hello?

Мы работаем с производителями устройств, чтобы обеспечить высокий уровень производительности и защиты каждого датчика и устройства на основе указанных ниже требований.We’ve been working with the device manufacturers to help ensure a high-level of performance and protection is met by each sensor and device, based on these requirements:

Коэффициент ложного пропуска (FAR).False Accept Rate (FAR). Показатель, определяющий частоту предоставления решением для биометрической идентификации доступа лицам, не имеющим соответствующих полномочий.Represents the instance a biometric identification solution verifies an unauthorized person. Как правило, это количество случаев на заданный объем выборки, например 1 к 100 000.This is normally represented as a ratio of number of instances in a given population size, for example 1 in 100 000. Этот показатель также можно представить в виде процентного значения, например 0,001%.This can also be represented as a percentage of occurrence, for example, 0.001%. Этот показатель считается наиболее важным в отношении безопасности биометрического алгоритма.This measurement is heavily considered the most important with regard to the security of the biometric algorithm.

Коэффициент ложного отказа в доступе (FRR).False Reject Rate (FRR). Показатель, определяющий частоту некорректных отказов в предоставлении решением для биометрической идентификации доступа лицам, имеющим соответствующие полномочия.

Represents the instances a biometric identification solution fails to verify an authorized person correctly. Обычно выражен процентным значением; сумма коэффициентов ложного пропуска и ложного отказа в допуске равна 1.Usually represented as a percentage, the sum of the True Accept Rate and False Reject Rate is 1. Может иметь или не иметь защиту от подделывания или функцию определения живучести.Can be with or without anti-spoofing or liveness detection.

Represents the instances a biometric identification solution fails to verify an authorized person correctly. Обычно выражен процентным значением; сумма коэффициентов ложного пропуска и ложного отказа в допуске равна 1.Usually represented as a percentage, the sum of the True Accept Rate and False Reject Rate is 1. Может иметь или не иметь защиту от подделывания или функцию определения живучести.Can be with or without anti-spoofing or liveness detection.

Требования датчику для сканирования отпечатков пальцевFingerprint sensor requirements

Чтобы разрешить сопоставление отпечатков пальцев, необходимо использовать устройства с датчиками для сканирования отпечатков и соответствующее программное обеспечение.To allow fingerprint matching, you must have devices with fingerprint sensors and software. Датчики отпечатков пальцев или датчики, которые используют уникальный отпечаток пальца сотрудника в качестве альтернативного варианта входа в систему, могут быть сенсорными датчиками (большой или небольшой областью) или датчиками прокрутки.Fingerprint sensors, or sensors that use an employee’s unique fingerprint as an alternative log on option, can be touch sensors (large area or small area) or swipe sensors. Для каждого типа датчика применим собственный набор подробных требований, которые должны быть реализованы производителями; при этом все датчики должны обладать свойствами защиты от подделывания (обязательное требование).Each type of sensor has its own set of detailed requirements that must be implemented by the manufacturer, but all of the sensors must include anti-spoofing measures (required).

Допустимый диапазон производительности для сенсорных датчиков с любым размером области сканированияAcceptable performance range for small to large size touch sensors

Коэффициент ложного пропуска (FAR): <0,001–0,002 %False Accept Rate (FAR): <0.001 – 0.002%

Эффективный действующий FRR с защитой от подделывания или определением живучести: <10 %Effective, real world FRR with Anti-spoofing or liveness detection: <10%

Допустимый диапазон производительности для датчиков с поддержкой движения пальцемAcceptable performance range for swipe sensors

Коэффициент ложного пропуска (FAR): <0,002 %False Accept Rate (FAR): <0.

002%

002%Эффективный действующий FRR с защитой от подделывания или определением живучести: <10 %Effective, real world FRR with Anti-spoofing or liveness detection: <10%

Датчики распознавания лицFacial recognition sensors

Чтобы разрешить распознавание лиц, необходимо использовать устройства со специальными встроенными особенными инфракрасными датчиками (IR) и соответствующим программным обеспечением.To allow facial recognition, you must have devices with integrated special infrared (IR) sensors and software. Датчики распознавания лиц используют специальные камеры, которые видят инфракрасный свет, позволяя им отличить фотографию от живого человека при сканировании функций лица сотрудника.Facial recognition sensors use special cameras that see in IR light, letting them tell the difference between a photo and a living person while scanning an employee’s facial features. Такие датчики, как и датчики для сканирования отпечатков пальцев, должны обладать свойствами защиты от подделывания (обязательное требование) и предоставлять возможность настройки (дополнительно).These sensors, like the fingerprint sensors, must also include anti-spoofing measures (required) and a way to configure them (optional).

Коэффициент ложного принимать (FAR): < 0,001%False Accept Rate (FAR): <0.001%

Коэффициент ложного отказа в доступе (FRR) без защиты от подделывания или определения живучести: <5 %False Reject Rate (FRR) without Anti-spoofing or liveness detection: <5%

Эффективный действующий FRR с защитой от подделывания или определением живучести: <10 %Effective, real world FRR with Anti-spoofing or liveness detection: <10%

Примечание

Проверка подлинности с лица Windows Hello в настоящее время не поддерживает маску во время регистрации или проверки подлинности.Windows Hello face authentication does not currently support wearing a mask during enrollment or authentication. Маска для регистрации является проблемой безопасности, так как другие пользователи могут разблокировать ваше устройство.Wearing a mask to enroll is a security concern because other users wearing a similar mask may be able to unlock you device. Группа продуктов знает об этом поведении и изучает этот раздел далее.The product group is aware of this behavior and is investigating this topic further. Удалите маску, если вы носите ее при регистрации или разблокировке с помощью проверки подлинности с помощью windows Hello.Please remove a mask if you are wearing one when you enroll or unlock with Windows Hello face authentication. Если рабочая среда не позволяет временно удалить маску, рассмотрите возможность отостановки регистрации при проверке подлинности лиц и только с помощью ПИН-кода или отпечатка пальца.If your working environment doesn’t allow you to remove a mask temporarily, please consider unenrolling from face authentication and only using PIN or fingerprint.

Маска для регистрации является проблемой безопасности, так как другие пользователи могут разблокировать ваше устройство.Wearing a mask to enroll is a security concern because other users wearing a similar mask may be able to unlock you device. Группа продуктов знает об этом поведении и изучает этот раздел далее.The product group is aware of this behavior and is investigating this topic further. Удалите маску, если вы носите ее при регистрации или разблокировке с помощью проверки подлинности с помощью windows Hello.Please remove a mask if you are wearing one when you enroll or unlock with Windows Hello face authentication. Если рабочая среда не позволяет временно удалить маску, рассмотрите возможность отостановки регистрации при проверке подлинности лиц и только с помощью ПИН-кода или отпечатка пальца.If your working environment doesn’t allow you to remove a mask temporarily, please consider unenrolling from face authentication and only using PIN or fingerprint.

Биометрическое устройство считывания отпечатков устройство не работает на компьютере под управлением Windows Server 2008 R2 с пакетом обновления 1 или Windows 7 с пакетом обновления 1

Глобальная версия этого исправления устанавливает файлы с атрибутами, указанными в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Примечания к сведениям о файлах Windows 7 и Windows Server 2008 R2

Важно. Исправления для Windows Server 2008 R2 и Windows 7 включены в одни и те же пакеты. Однако исправления на странице запроса исправлений перечислены под обеими операционными системами. Чтобы запросить пакет исправления, который применяется к одной или обеим ОС, установите исправление, описанное в разделе “Windows 7/Windows Server 2008 R2” страницы. Всегда смотрите раздел “Информация в данной статье относится к следующим продуктам” статьи для определения фактических операционных систем, к которым применяется каждое исправление.

Всегда смотрите раздел “Информация в данной статье относится к следующим продуктам” статьи для определения фактических операционных систем, к которым применяется каждое исправление.

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды, указаны отдельно в разделе “Сведения о дополнительных файлах для Windows 7 и Windows Server 2008 R2”. MUM и файлы Manifest ,а также связанные файлы каталога безопасности (.cat), очень важны для поддержания состояния обновляемого компонента. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

Биометрические технологии наступают. Сканер отпечатка пальца в iPhone – лишь начало

, Текст: Сергей Попсулин

Аналитики предсказывают значительное распространение биометрической аутентификации на мобильных устройствах в корпоративном секторе: через 3 года ей будут пользоваться 30% организаций. Объем рынка в денежном выражении вырастет более чем в 5 раз.К концу 2016 г. 30% всех организаций в мире будут пользоваться биометрической аутентификацией на мобильных устройствах, прогнозируют аналитики Gartner. Сегодня эту возможность используют лишь 5% из них.

Распространение технологии станет следствием нескольких тенденций, включая консьюмеризацию ИТ (появление корпоративных технологий в распоряжении потребителей) и BYOD (Bring Your Own Device, «принеси собственное устройство»).

С годами пользователи все чаще будут прибегать к персональным мобильным устройствам на работе, продолжая категорически отказываться от защиты этих устройств традиционными методами – помогающими в течение многих лет защищать данные на персональных компьютерах. К таким методам относится, прежде всего, защита паролем, объясняют в Gartner.

По мнению аналитиков, биометрическая аутентификация позволит обеспечить требуемый уровень безопасности, но при этом сохранить удобство, к которому так стремятся владельцы мобильных устройств.

Напомним, что аппарат биометрической аутентификации – сканер отпечатка пальца – встроен в текущий флагманский смартфон Apple, iPhone 5s. Эта функция (Touch ID) стала одним из основных нововведений в новом аппарате, представленном в сентябре 2013 г. В основе датчика находятся разработки компании AuthenTec, приобретенной Apple за $350 млн в 2012 г.

Предполагалось, что аналогичную технологию в Galaxy S5 поместит компания Samsung, но речь шла о сканере не отпечатка пальца, а радужной оболочки глаза. Впоследствии источники опубликовали опровергающую информацию.

Сканер отпечатка пальца Touch ID в iPhone 5s

Примечательно, что акции компаний, специализирующихся на биометрии, начали расти еще до того, как Apple представила последний iPhone. Например, стоимость ценных бумаг шведского разработчика Fingerprint Cards за последний год выросла более чем в 2 раза до 53,8 крон за штуку. Компания выпускает весь перечень деталей, необходимых для оснащения мобильного устройства сканером отпечатка пальца, включая сенсоры и процессоры.

Еще за 7 месяцев до анонса iPhone 5s аналитическая компания Goode Intelligence предсказала, что к 2015 г. объем рынка технологий биометрической аутентификации на мобильных устройствах превысит отметку в $161 млн по сравнению с $30 млн в 2011 г.

Стоимость, виды и сравнительный анализ

Массовое производство снижает цены, и именно это сейчас происходит с системами биометрического распознавания. Увеличение числа внедрений сделало массовое производство биометрических систем обязательным и снизило цены. Цена биометрической системы может зависеть от таких факторов, как бренд, сертификаты, водонепроницаемость, тип датчика и т. Д. Небольшой USB-сканер отпечатков пальцев может стоить всего 50 долларов, а сложный десятипальцевый сканер с возможностью обнаружения живых пальцев также может стоить 2500 долларов.Ожидается, что увеличение добычи и завершение строительства еще больше снизят цены. Средняя цена продажи мобильных датчиков отпечатков пальцев во всем мире, по оценкам, упадет до 2 долларов за единицу в 2020 году, которая в 2014 году составляла 5,5 долларов США.

Увеличение числа внедрений сделало массовое производство биометрических систем обязательным и снизило цены. Цена биометрической системы может зависеть от таких факторов, как бренд, сертификаты, водонепроницаемость, тип датчика и т. Д. Небольшой USB-сканер отпечатков пальцев может стоить всего 50 долларов, а сложный десятипальцевый сканер с возможностью обнаружения живых пальцев также может стоить 2500 долларов.Ожидается, что увеличение добычи и завершение строительства еще больше снизят цены. Средняя цена продажи мобильных датчиков отпечатков пальцев во всем мире, по оценкам, упадет до 2 долларов за единицу в 2020 году, которая в 2014 году составляла 5,5 долларов США.

Растущее распространение помогло снизить стоимость биометрических устройств. Такие факторы, как экономия на масштабе, рост производства и удешевление электронных компонентов, помогли биометрическим системам стать доступными для малого бизнеса и даже для индивидуальных приложений.Снижение цен особенно заметно в случае сканеров отпечатков пальцев. Раньше датчиками отпечатков пальцев оснащались только высококлассные или флагманские мобильные телефоны, но теперь даже смартфон за 100 долларов предлагает емкостный датчик отпечатков пальцев. Системы распознавания отпечатков пальцев, которые раньше использовались только в объектах с высокой степенью защиты или в закрытых зонах, теперь можно увидеть повсюду. Пусть это будут офисные двери, серверные комнаты, школы, банки, торговые точки и т. Д., Сканеры отпечатков пальцев вошли в повседневную жизнь.Из-за массового производства строительные блоки биометрических систем дешевеют, а новые участники предлагают очень конкурентоспособные цены. Технологические усовершенствования и внедрение нового оборудования также снижают цены на предыдущие версии.

Существуют различные элементы, которые следует учитывать перед выбором любого способа использования биометрического приложения. Требуемый уровень безопасности, стоимость биометрической системы, окупаемость инвестиций и т. Д. – вот некоторые из элементов, которые могут стать решающим фактором при использовании метода биометрического распознавания.

Д. – вот некоторые из элементов, которые могут стать решающим фактором при использовании метода биометрического распознавания.

В следующей таблице сравниваются различные аспекты, такие как точность, стоимость, размер шаблона, стабильность и уровень безопасности распространенных методов биометрического распознавания:

Что такое биометрия? 10 физических и поведенческих идентификаторов

Определение биометрии

Биометрия – это физические или поведенческие характеристики человека, которые могут использоваться для цифровой идентификации человека для предоставления доступа к системам, устройствам или данным.

Примерами этих биометрических идентификаторов являются отпечатки пальцев, модели лица, голос или частота набора текста.Каждый из этих идентификаторов считается уникальным для человека, и они могут использоваться в комбинации для обеспечения большей точности идентификации.

Поскольку биометрия может обеспечить разумный уровень уверенности в аутентификации человека с меньшими трениями для пользователя, она может значительно улучшить безопасность предприятия. Компьютеры и устройства могут автоматически разблокироваться при обнаружении отпечатков пальцев утвержденного пользователя. Двери серверной комнаты могут распахнуться, если узнают лица доверенных системных администраторов.Системы службы поддержки могут автоматически запрашивать всю необходимую информацию, когда узнают голос сотрудника на линии поддержки.

Согласно недавнему опросу Ping Identity, 92 процента предприятий оценивают биометрическую аутентификацию как «эффективную» или «очень эффективную» для защиты идентификационных данных, хранящихся локально, а 86 процентов считают, что она эффективна для защиты данных, хранящихся в общедоступном облаке. . Другое исследование, проведенное Spiceworks в прошлом году, показывает, что 62 процента компаний уже используют биометрическую аутентификацию, а еще 24 процента планируют развернуть ее в течение следующих двух лет.

Тем не менее, компании должны проявлять осторожность при развертывании своих систем биометрической аутентификации, чтобы избежать нарушения конфиденциальности сотрудников или клиентов или ненадлежащего раскрытия конфиденциальной информации. В конце концов, хотя выдать новый пароль легко, когда старый был взломан, вы не можете дать кому-то новый глаз.

Согласно опросу Spiceworks, 48% называют риски кражи биометрических данных главной угрозой безопасности этой технологии. К другим препятствиям на пути внедрения относятся затраты, на которые указали 67 процентов респондентов, а 59 процентов – на надежность.

Согласно исследованию Ping Identity, для компаний, специально использующих биометрию для защиты ИТ-инфраструктуры в облаке, SaaS, локальных и гибридных средах, показатели внедрения еще ниже. Лишь 28 процентов компаний используют биометрию локально, и еще меньше, 22 процента, используют ее для облачных приложений.

Типы биометрии

Биометрический идентификатор – это идентификатор, связанный с внутренними характеристиками человека. Они делятся примерно на две категории: физические идентификаторы и поведенческие идентификаторы.Физические идентификаторы по большей части неизменяемы и не зависят от устройства:

- Отпечатки пальцев: Сканеры отпечатков пальцев стали повсеместными в последние годы из-за их широкого использования на смартфонах. Любое устройство, к которому можно прикоснуться, например экран телефона, компьютерная мышь, сенсорная панель или дверная панель, потенциально может стать простым и удобным сканером отпечатков пальцев. По данным Spiceworks, сканирование отпечатков пальцев является наиболее распространенным типом биометрической аутентификации на предприятии, которым пользуются 57 процентов компаний.

- Фото и видео: Если устройство оснащено камерой, его можно легко использовать для аутентификации. Распознавание лица и сканирование сетчатки глаза – два распространенных подхода.

- Физиологическое распознавание: Распознавание лиц – второй наиболее распространенный тип аутентификации, согласно Spiceworks, используемый в 14% компаний. Другие методы аутентификации на основе изображений включают распознавание геометрии руки, используемое 5% компаний, сканирование радужной оболочки или сетчатки, распознавание вен ладони и распознавание ушей.

- Голос: Голосовые цифровые помощники и телефонные сервисные порталы уже используют распознавание голоса для идентификации пользователей и аутентификации клиентов. По данным Spiceworks, 2% компаний используют распознавание голоса для аутентификации на предприятии.

- Подпись: Сканеры цифровой подписи уже широко используются в кассах розничной торговли и в банках и являются хорошим выбором в ситуациях, когда пользователи и клиенты уже ожидают, что им придется подписывать свое имя.

- ДНК: Сегодня сканирование ДНК используется в основном в правоохранительных органах для выявления подозреваемых – и в кино. На практике секвенирование ДНК было слишком медленным для широкого использования. Это начинает меняться. В прошлом году на рынке появился сканер за 1000 долларов, который может провести сопоставление ДНК за считанные минуты – и цены, вероятно, будут продолжать падать.

Поведенческие идентификаторы представляют собой новый подход и обычно используются в сочетании с другим методом из-за меньшей надежности.Однако по мере совершенствования технологий эти поведенческие идентификаторы могут стать более заметными. В отличие от физических идентификаторов, которые ограничены определенным фиксированным набором человеческих характеристик, единственным ограничением поведенческих идентификаторов является человеческое воображение.

Сегодня этот подход часто используется для различения человека и робота. Это может помочь компании отфильтровать спам или обнаружить попытки подбора логина и пароля. По мере совершенствования технологий системы, вероятно, станут лучше точнее идентифицировать людей, но станут менее эффективными в различении людей и роботов.Вот несколько общих подходов:

По мере совершенствования технологий системы, вероятно, станут лучше точнее идентифицировать людей, но станут менее эффективными в различении людей и роботов.Вот несколько общих подходов:

- Шаблоны набора: У всех свой стиль набора текста. Скорость, с которой они печатают, время, необходимое для перехода от одной буквы к другой, степень воздействия на клавиатуру.

- Физические перемещения: Путь, которым кто-то идет, уникален для каждого человека и может использоваться для аутентификации сотрудников в здании или в качестве вторичного уровня аутентификации для особо уязвимых мест.

- Шаблоны навигации: Движения мыши и пальцев на трекпадах или сенсорных экранах уникальны для отдельных людей и относительно легко обнаруживаются с помощью программного обеспечения, дополнительное оборудование не требуется.

- Модели взаимодействия: Все мы по-разному взаимодействуем с технологиями. Как мы открываем и используем приложения, насколько разряжаемся наша батарея, где и в какое время суток мы, скорее всего, будем использовать наши устройства, как мы перемещаемся по веб-сайтам, как мы наклоняем наши телефоны, когда держим их, и даже то, как часто мы проверяем наши учетные записи в социальных сетях, – все это потенциально уникальные поведенческие характеристики.Эти модели поведения можно использовать, чтобы отличать людей от ботов, пока боты не научатся лучше подражать людям. И их также можно использовать в сочетании с другими методами аутентификации или, если технология достаточно улучшится, как отдельные меры безопасности.

Насколько надежна биометрическая аутентификация?

Учетные данные для аутентификации, такие как сканирование отпечатков пальцев или записи голоса, могут просочиться с устройств, с серверов компании или из программного обеспечения, используемого для их анализа. Также существует высокая вероятность ложных срабатываний и ложноотрицательных результатов. Система распознавания лиц может не распознать пользователя с косметикой или очками, а также того, кто болен или устал. Голоса тоже различаются.

Система распознавания лиц может не распознать пользователя с косметикой или очками, а также того, кто болен или устал. Голоса тоже различаются.

Люди звучат по-другому, когда они впервые просыпаются, или когда они пытаются использовать свой телефон в многолюдной общественной обстановке, или когда они сердиты или нетерпеливы. Системы распознавания можно обмануть с помощью масок, фотографий и голосовых записей, копий отпечатков пальцев или обмануть доверенных членов семьи или соседей по дому, когда законный пользователь спит.

Эксперты рекомендуют компаниям использовать несколько типов аутентификации одновременно и быстро переходить к эскалации, если они видят предупреждающие знаки.Например, если отпечаток пальца совпадает, а лицо – нет, или доступ к учетной записи осуществляется из необычного места в необычное время, возможно, пришло время переключиться на резервный метод аутентификации или второй канал связи. Это особенно важно для финансовых транзакций или смены пароля.

Каковы риски для конфиденциальности биометрической аутентификации?

Некоторые пользователи могут не захотеть, чтобы компании собирали данные, скажем, о времени суток и местах, где они обычно используют свои телефоны.Если эта информация станет известна, она потенциально может быть использована сталкерами или, в случае знаменитостей, бульварными журналистами. Некоторые пользователи могут не захотеть, чтобы члены их семьи или супруги всегда знали, где они находятся.

Информация также может быть использована репрессивными правительственными режимами или уголовными прокурорами, выходя за рамки границ. Иностранные силы могут использовать эту информацию в попытке повлиять на общественное мнение. Неэтичные маркетологи и рекламодатели могут поступить так же. В прошлом году было обнаружено, что фитнес-приложение собирает информацию о местонахождении пользователей и раскрывает ее таким образом, чтобы раскрыть местонахождение секретного U.С. военные базы и маршруты патрулирования.

Любая из этих ситуаций может потенциально привести к серьезному общественному позору для компании, которая собирала данные, регулирующим штрафам или коллективным искам. Если сканирование ДНК станет широко распространенным, оно вызовет совершенно новую область проблем конфиденциальности, включая выявление заболеваний и семейных отношений.

Насколько безопасны данные биометрической аутентификации?

Безопасность данных биометрической аутентификации жизненно важна, даже больше, чем безопасность паролей, поскольку пароли можно легко изменить, если они раскрыты.Однако сканирование отпечатка пальца или сетчатки глаза неизменяемо. Разглашение этой или другой биометрической информации может подвергнуть пользователей постоянному риску и создать серьезные правовые последствия для компании, теряющей данные.

«В случае взлома это создает гигантскую проблему, потому что физическая атрибуция, такая как отпечатки пальцев, не может быть заменена», – говорит эксперт по безопасности данных Кон Леонг, генеральный директор и соучредитель ZL Technologies из Сан-Хосе. “Биометрические данные в руках коррумпированной организации, возможно, правительства, имеют очень пугающие, но реальные последствия.”

В конце концов, каждая компания несет ответственность за свои собственные решения по безопасности. Вы не можете передать на аутсорсинг соблюдение требований, но вы можете снизить затраты на соблюдение нормативных требований и возможные последствия утечки, выбрав правильного поставщика. Если небольшая или средняя компания использует, скажем, технологию аутентификации Google или Apple и есть нарушение безопасности со стороны Google или Apple, скорее всего, Google или Apple понесут вину за это.

Кроме того, компании, которые не хранят учетные данные файл имеют некоторую правовую защиту.Например, многие розничные торговцы могут избежать значительных затрат на соблюдение нормативных требований, оставив свои системы «вне сферы охвата». Платежная информация зашифровывается прямо в платежном терминале и проходит напрямую в обработчик платежей. Необработанные данные платежных карт никогда не попадают на серверы компании, что снижает как последствия для соблюдения нормативных требований, так и потенциальные риски безопасности.

Необработанные данные платежных карт никогда не попадают на серверы компании, что снижает как последствия для соблюдения нормативных требований, так и потенциальные риски безопасности.